-

해킹 공격 막는 암호 반도체 최초 개발

사물인터넷(IoT), 자율 주행 등 5G/6G 시대 소자 또는 기기 간의 상호 정보 교환이 급증함에 따라 해킹 공격이 고도화되고 있다. 이에 따라, 기기에서 데이터를 안전하게 전송하기 위해서는 보안 기능 강화가 필수적이다.

우리 대학 전기및전자공학부 최양규 교수와 류승탁 교수 공동연구팀이 ‘해킹 막는 세계 최초 보안용 암호 반도체’를 개발하는 데 성공했다고 29일 밝혔다.

연구팀은 100% 실리콘 호환 공정으로 제작된 핀펫(FinFET) 기반 보안용 암호반도체 크립토그래픽 트랜지스터(cryptographic transistor, 이하 크립토리스터(cryptoristor))를 세계 최초로 개발했다. 이는 트랜지스터 하나로 이루어진 독창적 구조를 갖고 있을 뿐만 아니라, 동작 방식 또한 독특해 유일무이한 특성을 구비한 난수발생기다.

인공지능 등의 모든 보안 환경에서 가장 중요한 요소는 난수발생기이다. 가장 널리 사용되는 보안 칩인 ‘고급 암호화 표준(advanced encryption standard, AES)’에서 난수발생기는 핵심 요소로, AES 보안 칩 전체 면적의 약 75%, 에너지 소모의 85% 이상을 차지한다. 따라서, 모바일 혹은 사물인터넷(IoT)에 탑재가 가능한 저전력/초소형 난수발생기 개발이 시급하다.

기존의 난수발생기는 전력 소모가 매우 크고 실리콘 CMOS 공정과의 호환성이 떨어진다는 단점이 있고, 회로 기반의 난수발생기들은 점유 면적이 매우 크다는 단점이 있다.

연구팀은 기존 세계 최고 수준 연구 대비 전력 소모와 점유 면적 모두 수천 배 이상 작은 암호 반도체인 단일 소자 기반의 크립토리스터(cryptoristor)를 개발했다. 절연층이 실리콘 하부에 형성되어 있는 실리콘 온 인슐레이터(Silicon-on-Insulator, SOI) 기판 위에 제작된 핀펫(FinFET)이 가지는 내재적인 전위 불안정성을 이용해 무작위적으로 0과 1을 예측 불가능하게 내보내는 난수발생기를 개발했다.

다시 설명하면, 보통 모바일 기기 등에서 정보를 교환할 때 데이터를 암호화하는 알고리즘에는 해커가 암호화한 알고리즘을 예측할 수 없도록 하는 것이 중요하다. 이에 무작위의 0과 1이 난수이며 0과 1의 배열이 매번 다른 결과가 나오게 하여 예측 불가능성을 가지도록 함으로써 공격자가 예측하지 못하도록 차단하는 방식이다.

특히, 크립토리스터 기반 난수발생기 연구는 국제적으로도 구현한 사례가 없는 세계 최초의 연구이면서, 기존 논리 연산용 또는 메모리용 소자와 동일한 구조의 트랜지스터이기 때문에, 현재 반도체 설비를 이용한 양산 공정으로 100% 제작이 가능하며 저비용으로 빠르게 대량생산이 가능하다는 점에서 의미가 크다.

연구를 주도한 김승일 박사과정은 개발된 “암호 반도체로서 초소형/저전력 난수발생기는 특유의 예측 불가능성으로 인해 보안 기능을 강화해 칩 또는 칩 간의 통신 보안으로 안전한 초연결성을 지원할 수 있고, 특히 기존 연구 대비 에너지, 집적도, 비용 측면에서 탁월한 장점을 갖고 있어 사물인터넷(IoT) 기기 환경에 적합하다”고 연구의 의의를 설명했다.

전기및전자공학부 김승일 박사과정이 제1 저자, 유형진 석사가 공저자로 참여한 이번 연구는 국제학술지 ‘사이언스(Science)’의 자매지인 ‘사이언스 어드밴시스(Science Advances)’ 2024년 2월 온라인판에 정식 출판됐다. (논문명 : Cryptographic transistor for true random number generator with low power consumption)

한편 이번 연구는 한국연구재단 차세대지능형반도체기술개발사업, 국가반도체연구실지원핵심기술개발사업의 지원을 받아 수행됐다.

해킹 공격 막는 암호 반도체 최초 개발

사물인터넷(IoT), 자율 주행 등 5G/6G 시대 소자 또는 기기 간의 상호 정보 교환이 급증함에 따라 해킹 공격이 고도화되고 있다. 이에 따라, 기기에서 데이터를 안전하게 전송하기 위해서는 보안 기능 강화가 필수적이다.

우리 대학 전기및전자공학부 최양규 교수와 류승탁 교수 공동연구팀이 ‘해킹 막는 세계 최초 보안용 암호 반도체’를 개발하는 데 성공했다고 29일 밝혔다.

연구팀은 100% 실리콘 호환 공정으로 제작된 핀펫(FinFET) 기반 보안용 암호반도체 크립토그래픽 트랜지스터(cryptographic transistor, 이하 크립토리스터(cryptoristor))를 세계 최초로 개발했다. 이는 트랜지스터 하나로 이루어진 독창적 구조를 갖고 있을 뿐만 아니라, 동작 방식 또한 독특해 유일무이한 특성을 구비한 난수발생기다.

인공지능 등의 모든 보안 환경에서 가장 중요한 요소는 난수발생기이다. 가장 널리 사용되는 보안 칩인 ‘고급 암호화 표준(advanced encryption standard, AES)’에서 난수발생기는 핵심 요소로, AES 보안 칩 전체 면적의 약 75%, 에너지 소모의 85% 이상을 차지한다. 따라서, 모바일 혹은 사물인터넷(IoT)에 탑재가 가능한 저전력/초소형 난수발생기 개발이 시급하다.

기존의 난수발생기는 전력 소모가 매우 크고 실리콘 CMOS 공정과의 호환성이 떨어진다는 단점이 있고, 회로 기반의 난수발생기들은 점유 면적이 매우 크다는 단점이 있다.

연구팀은 기존 세계 최고 수준 연구 대비 전력 소모와 점유 면적 모두 수천 배 이상 작은 암호 반도체인 단일 소자 기반의 크립토리스터(cryptoristor)를 개발했다. 절연층이 실리콘 하부에 형성되어 있는 실리콘 온 인슐레이터(Silicon-on-Insulator, SOI) 기판 위에 제작된 핀펫(FinFET)이 가지는 내재적인 전위 불안정성을 이용해 무작위적으로 0과 1을 예측 불가능하게 내보내는 난수발생기를 개발했다.

다시 설명하면, 보통 모바일 기기 등에서 정보를 교환할 때 데이터를 암호화하는 알고리즘에는 해커가 암호화한 알고리즘을 예측할 수 없도록 하는 것이 중요하다. 이에 무작위의 0과 1이 난수이며 0과 1의 배열이 매번 다른 결과가 나오게 하여 예측 불가능성을 가지도록 함으로써 공격자가 예측하지 못하도록 차단하는 방식이다.

특히, 크립토리스터 기반 난수발생기 연구는 국제적으로도 구현한 사례가 없는 세계 최초의 연구이면서, 기존 논리 연산용 또는 메모리용 소자와 동일한 구조의 트랜지스터이기 때문에, 현재 반도체 설비를 이용한 양산 공정으로 100% 제작이 가능하며 저비용으로 빠르게 대량생산이 가능하다는 점에서 의미가 크다.

연구를 주도한 김승일 박사과정은 개발된 “암호 반도체로서 초소형/저전력 난수발생기는 특유의 예측 불가능성으로 인해 보안 기능을 강화해 칩 또는 칩 간의 통신 보안으로 안전한 초연결성을 지원할 수 있고, 특히 기존 연구 대비 에너지, 집적도, 비용 측면에서 탁월한 장점을 갖고 있어 사물인터넷(IoT) 기기 환경에 적합하다”고 연구의 의의를 설명했다.

전기및전자공학부 김승일 박사과정이 제1 저자, 유형진 석사가 공저자로 참여한 이번 연구는 국제학술지 ‘사이언스(Science)’의 자매지인 ‘사이언스 어드밴시스(Science Advances)’ 2024년 2월 온라인판에 정식 출판됐다. (논문명 : Cryptographic transistor for true random number generator with low power consumption)

한편 이번 연구는 한국연구재단 차세대지능형반도체기술개발사업, 국가반도체연구실지원핵심기술개발사업의 지원을 받아 수행됐다.

2024.02.29

조회수 2503

-

국정원 등 대학 연구보안교육 협의회와 공동 워크숍 개최

우리 대학은 '대학 연구보안교육 협의회 워크숍'을 오는 18일 KAIST 대전 본원에서 개최했다. 첨단 과학기술이 국가의 경쟁력을 좌우하는 글로벌 기술패권 시대가 본격적으로 대두되며, 세계 각국은 자국의 첨단기술 보호 및 경쟁국의 산업정보 수집에 총력을 기울이는 실정이다. 이런 상황에서 졸업 후 기업이나 연구기관으로 진출하는 학생들의 연구보안 의식을 제고하려는 노력은 기술 유출을 예방하는 첫걸음이자 국가의 기술경쟁력을 강화하는 방안으로 중요성이 높아지고 있다.

국가정보원(원장 김규현, 이하 국정원), 국가과학기술인력개발원(원장 정해관 직무대행, 이하 KIRD) 및 부산대학교(총장 차정인)와 공동 주관하는 이번 워크숍은 지난해 6월 발족한 '대학 연구보안교육 협의회(이하 협의회)'가 1년간 추진한 연구보안 교육혁신 성과를 공유하는 자리다.이날 열리는 행사에는 KAIST 등 4대 과기특성화대학, 부산대학교 등 47개 대학과 국정원, 과학기술정보통신부, KIRD 관계자 등 79명이 참석한다. KAIST는 연구보안교육 의무화 성과와 국내 대학 중 최초로 시행하는 '찾아가는 연구실 보안컨설팅 사업(이하 보안컨설팅)' 등 예방보안 강화 사례를 발표한다.

특히, 2021년 국정원의 자문을 받아 KIRD과 함께 개발한 온라인 연구보안 교과과정은 학부 및 대학원 신입생 전체를 대상으로 시행해 2022년 봄학기부터 현재까지 4,830여 명의 학생이 수강을 완료했다.

또한, KIRD는 별도 개발한 연구보안교육 콘텐츠의 추진 경과 및 대학에 실제로 배포해 활용된 성과를 소개한다. 덕성여자대학교와 UNIST는 KIRD의 연구보안교육 콘텐츠를 재학생 교육에 활용한 사례를 소개하고, 이러한 성과를 타 대학으로 확산하는 데 필요한 지원방안 등을 논의하는 시간을 가질 예정이다.

국정원 관계자는 "작년 발족한 협의회가 1년이라는 짧은 기간 동안 연구보안 교육콘텐츠 신규개발과 확산 등 유의미한 성과를 창출하도록 적극 지원하였으며, 향후에도 국정원은 KAIST를 벤치마킹한 연구보안교육 의무화 모델을 전국 대학으로 확산시키기 위한 지원을 아끼지 않을 것"이라고 밝혔다.

김부현 KIRD 인재교육 본부장은 "'대학(원)생을 위한 연구보안관리 과정'은 예비 과학기술인이 연구자로 성장하기 위해 필요한 연구보안 사례 및 제도 중심으로 구성하였다"라며, "과학기술인 알파캠퍼스를 통해 많은 대학이 활용할 수 있기를 바란다"라고 말했다.

조병관 KAIST 연구처장은 "산업기술보호법에는 교수와 연구원뿐만 아니라 학생도 연구보안을 준수해야 하는 대상으로 명시되어 있다"라면서 "졸업 후 신진연구자로 활동할 학생들이 교육 현장에서 연구기술보안 소양을 쌓을 수 있는 환경을 만들어 가는 일에 KAIST가 앞장서서 노력하겠다"라고 전했다. 한편, KAIST, UNIST(총장 이용훈), GIST(총장 임기철), DGIST(총장 국양) 등 4대 과기특성화대학과 국정원 및 KIRD를 주축으로 창립된 대학 연구보안교육 협의회는 KAIST가 선도한 연구보안 교육모델을 확산시키기 위해 ‘전국대학교 산학협력단장·연구처장 협의회’ 소속 대학들과 협력하고 있다.

국정원 등 대학 연구보안교육 협의회와 공동 워크숍 개최

우리 대학은 '대학 연구보안교육 협의회 워크숍'을 오는 18일 KAIST 대전 본원에서 개최했다. 첨단 과학기술이 국가의 경쟁력을 좌우하는 글로벌 기술패권 시대가 본격적으로 대두되며, 세계 각국은 자국의 첨단기술 보호 및 경쟁국의 산업정보 수집에 총력을 기울이는 실정이다. 이런 상황에서 졸업 후 기업이나 연구기관으로 진출하는 학생들의 연구보안 의식을 제고하려는 노력은 기술 유출을 예방하는 첫걸음이자 국가의 기술경쟁력을 강화하는 방안으로 중요성이 높아지고 있다.

국가정보원(원장 김규현, 이하 국정원), 국가과학기술인력개발원(원장 정해관 직무대행, 이하 KIRD) 및 부산대학교(총장 차정인)와 공동 주관하는 이번 워크숍은 지난해 6월 발족한 '대학 연구보안교육 협의회(이하 협의회)'가 1년간 추진한 연구보안 교육혁신 성과를 공유하는 자리다.이날 열리는 행사에는 KAIST 등 4대 과기특성화대학, 부산대학교 등 47개 대학과 국정원, 과학기술정보통신부, KIRD 관계자 등 79명이 참석한다. KAIST는 연구보안교육 의무화 성과와 국내 대학 중 최초로 시행하는 '찾아가는 연구실 보안컨설팅 사업(이하 보안컨설팅)' 등 예방보안 강화 사례를 발표한다.

특히, 2021년 국정원의 자문을 받아 KIRD과 함께 개발한 온라인 연구보안 교과과정은 학부 및 대학원 신입생 전체를 대상으로 시행해 2022년 봄학기부터 현재까지 4,830여 명의 학생이 수강을 완료했다.

또한, KIRD는 별도 개발한 연구보안교육 콘텐츠의 추진 경과 및 대학에 실제로 배포해 활용된 성과를 소개한다. 덕성여자대학교와 UNIST는 KIRD의 연구보안교육 콘텐츠를 재학생 교육에 활용한 사례를 소개하고, 이러한 성과를 타 대학으로 확산하는 데 필요한 지원방안 등을 논의하는 시간을 가질 예정이다.

국정원 관계자는 "작년 발족한 협의회가 1년이라는 짧은 기간 동안 연구보안 교육콘텐츠 신규개발과 확산 등 유의미한 성과를 창출하도록 적극 지원하였으며, 향후에도 국정원은 KAIST를 벤치마킹한 연구보안교육 의무화 모델을 전국 대학으로 확산시키기 위한 지원을 아끼지 않을 것"이라고 밝혔다.

김부현 KIRD 인재교육 본부장은 "'대학(원)생을 위한 연구보안관리 과정'은 예비 과학기술인이 연구자로 성장하기 위해 필요한 연구보안 사례 및 제도 중심으로 구성하였다"라며, "과학기술인 알파캠퍼스를 통해 많은 대학이 활용할 수 있기를 바란다"라고 말했다.

조병관 KAIST 연구처장은 "산업기술보호법에는 교수와 연구원뿐만 아니라 학생도 연구보안을 준수해야 하는 대상으로 명시되어 있다"라면서 "졸업 후 신진연구자로 활동할 학생들이 교육 현장에서 연구기술보안 소양을 쌓을 수 있는 환경을 만들어 가는 일에 KAIST가 앞장서서 노력하겠다"라고 전했다. 한편, KAIST, UNIST(총장 이용훈), GIST(총장 임기철), DGIST(총장 국양) 등 4대 과기특성화대학과 국정원 및 KIRD를 주축으로 창립된 대학 연구보안교육 협의회는 KAIST가 선도한 연구보안 교육모델을 확산시키기 위해 ‘전국대학교 산학협력단장·연구처장 협의회’ 소속 대학들과 협력하고 있다.

2023.07.19

조회수 2883

-

연어 DNA를 활용해서도 위조방지 가능

30년이 걸린 천경자 화백의 미인도 관련 위작 스캔들을 보면 알 수 있듯이, 복제방지 분야에 문외한일 가능성이 큰 예술창작자에게 추가적인 짐을 지우고 있다. 이를 해결하기 위한 전자적 방식보다는 광학적 방식으로 예술가에게 친화적인 방식인 브러시로 바르는 즉시 형성되는 물리적 복제 방지 기능(PUF)의 위조 방지 플랫폼 기술이 필요하다.

우리 대학 화학과 윤동기 교수 연구팀이 연성 소재(Soft material)의 자기조립(Self-assembly) 시 발생하는 무작위 패턴을 이용해 보안․인증 원천기술을 개발했다고 23일 밝혔다.

최근 사물인터넷의 발달로 다양한 전자기기 및 서비스가 인터넷으로 연결되어 신기능 창출이 가능하게 되는 동시에 개인의 프라이버시를 침해하는 위조 기술도 발달되어 그 피해를 입는 사례가 빈번하게 보고되고 있다. 그에 따라 더욱 강력하고 높은 보안성을 갖춘 위조 방지 기술에 대한 요구가 꾸준히 증가하고 있다.

연구팀이 개발한 이번 연구는 두 종류의 연성 소재가 자기조립되는 과정에서 자발적으로 발생하는 무작위 패턴을 활용해 사람의 지문과 같이 복제 불가능한 보안 기능을 할 수 있다는 것으로, 보안 분야의 전문가가 아니라도 마치 그림을 그리듯이 위조 방지 기술을 구현할 수 있다는 측면에서 큰 의의를 갖는다. 연구팀은 두 가지 방법을 개발했다.

첫 번째 방법은 액정물질을 이용한 것이다. 액정물질이 패턴 기판 속에 갇혀있을 때, 자발적으로 구조체의 대칭 파괴가 발생해 미로와 같은 구조체가 형성된다(그림 1). 오른쪽으로 트인 구조를 0(파랑), 왼쪽으로 트인 구조를 1(빨강)으로 정의하면, 이를 머신러닝을 이용한 객체 인식을 통해 디지털 코드(0과 1)로 변환돼 지문과 같은 역할을 할 수 있다고 연구팀은 확인했다. 본 연구의 경우 기존의 복잡한 반도체 패턴이 필요하지 않고, 핸드폰 카메라 정도의 해상도로 관찰할 수 있기에 비전문가도 사용할 수 있는 획기적인 기술이다. 이들은 기존의 반도체 칩을 이용한 방법에 비해 쉽게 정보를 재구성할 수 있다는 특이점을 가지고 있다.

두 번째 방법은 연어에서 추출한 DNA를 이용한 것이다. 추출된 DNA를 물에 녹여 붓으로 바르게 되면 좌굴 불안정성(Buckling instability)이 발생해 얼룩말의 무늬와 같은 무작위 패턴을 형성하게 된다. 이때, 무작위한 패턴들은 지문의 특징인 능선 끝 (Ridge Ending)과 분기점 (Bifurcation)이 나타나며 이 또한, 0, 혹은 1로 정의하여, 머신러닝을 통해 디지털화를 할 수 있다. 연구팀은 기존에 널리 사용되고 있는 지문 인식 기술을 이 패턴에 적용해 인공지문과 같이 사용했다. 이 방법은 쉽게 붓으로 제작 가능하며 다양한 색을 혼입시킬 수 있으므로 새로운 보안 잉크로 사용될 수 있다.

연구팀이 개발한 보안기술은 간단한 유기 물질만 사용하고 공정이 단순해 저비용으로 쉽게 보안 코드를 제작할 수 있다. 또한, 제조자의 목적에 따라 원하는 모양 및 크기대로 만들 수 있을 뿐만 아니라 같은 방법으로 제작하더라도 형성되는 무작위 패턴은 모두 다르므로 높은 보안 기능을 가능하게 함으로써 무궁무진한 시장성과 잠재력을 가지고 있다.

윤동기 교수는 “이번 연구들은 자기조립 시 발생하는 자연의 무작위성을 있는 그대로 받아들여 제조자조차 복제할 수 없는 인간의 지문과 같은 역할을 하는 패턴을 제작한 것ˮ이라며, “이러한 아이디어는 자연계에 존재하는 수많은 무작위성을 보안 시스템에 적용할 수 있는 기술의 초석이 될 수 있다ˮ고 설명했다.

한편, 두 연구는 모두 국제 학술지 어드밴스드 머터리얼즈(Advanced Materials)에 “1Planar Spin Glass with Topologically-Protected Mazes in the Liquid Crystal Targeting for Reconfigurable Micro Security Media”와 “2Paintable Physical Unclonable Function Using DNA”의 이름으로 5월 6일과 5일 자에 각각 게재됐다.

1박건형, 최윤석, 권석준*, 윤동기* / 2박순모†, 박건형†, 윤동기* : 공동 제1 저자, * 교신저자.

한편 이번 연구는 과학기술정보통신부-한국연구재단의 지원을 받은 멀티스케일 카이랄 구조체 연구센터, BRIDGE융합연구개발사업, 함께달리기사업, 삼성미래기술육성사업 등의 지원을 받아 수행됐다.

연어 DNA를 활용해서도 위조방지 가능

30년이 걸린 천경자 화백의 미인도 관련 위작 스캔들을 보면 알 수 있듯이, 복제방지 분야에 문외한일 가능성이 큰 예술창작자에게 추가적인 짐을 지우고 있다. 이를 해결하기 위한 전자적 방식보다는 광학적 방식으로 예술가에게 친화적인 방식인 브러시로 바르는 즉시 형성되는 물리적 복제 방지 기능(PUF)의 위조 방지 플랫폼 기술이 필요하다.

우리 대학 화학과 윤동기 교수 연구팀이 연성 소재(Soft material)의 자기조립(Self-assembly) 시 발생하는 무작위 패턴을 이용해 보안․인증 원천기술을 개발했다고 23일 밝혔다.

최근 사물인터넷의 발달로 다양한 전자기기 및 서비스가 인터넷으로 연결되어 신기능 창출이 가능하게 되는 동시에 개인의 프라이버시를 침해하는 위조 기술도 발달되어 그 피해를 입는 사례가 빈번하게 보고되고 있다. 그에 따라 더욱 강력하고 높은 보안성을 갖춘 위조 방지 기술에 대한 요구가 꾸준히 증가하고 있다.

연구팀이 개발한 이번 연구는 두 종류의 연성 소재가 자기조립되는 과정에서 자발적으로 발생하는 무작위 패턴을 활용해 사람의 지문과 같이 복제 불가능한 보안 기능을 할 수 있다는 것으로, 보안 분야의 전문가가 아니라도 마치 그림을 그리듯이 위조 방지 기술을 구현할 수 있다는 측면에서 큰 의의를 갖는다. 연구팀은 두 가지 방법을 개발했다.

첫 번째 방법은 액정물질을 이용한 것이다. 액정물질이 패턴 기판 속에 갇혀있을 때, 자발적으로 구조체의 대칭 파괴가 발생해 미로와 같은 구조체가 형성된다(그림 1). 오른쪽으로 트인 구조를 0(파랑), 왼쪽으로 트인 구조를 1(빨강)으로 정의하면, 이를 머신러닝을 이용한 객체 인식을 통해 디지털 코드(0과 1)로 변환돼 지문과 같은 역할을 할 수 있다고 연구팀은 확인했다. 본 연구의 경우 기존의 복잡한 반도체 패턴이 필요하지 않고, 핸드폰 카메라 정도의 해상도로 관찰할 수 있기에 비전문가도 사용할 수 있는 획기적인 기술이다. 이들은 기존의 반도체 칩을 이용한 방법에 비해 쉽게 정보를 재구성할 수 있다는 특이점을 가지고 있다.

두 번째 방법은 연어에서 추출한 DNA를 이용한 것이다. 추출된 DNA를 물에 녹여 붓으로 바르게 되면 좌굴 불안정성(Buckling instability)이 발생해 얼룩말의 무늬와 같은 무작위 패턴을 형성하게 된다. 이때, 무작위한 패턴들은 지문의 특징인 능선 끝 (Ridge Ending)과 분기점 (Bifurcation)이 나타나며 이 또한, 0, 혹은 1로 정의하여, 머신러닝을 통해 디지털화를 할 수 있다. 연구팀은 기존에 널리 사용되고 있는 지문 인식 기술을 이 패턴에 적용해 인공지문과 같이 사용했다. 이 방법은 쉽게 붓으로 제작 가능하며 다양한 색을 혼입시킬 수 있으므로 새로운 보안 잉크로 사용될 수 있다.

연구팀이 개발한 보안기술은 간단한 유기 물질만 사용하고 공정이 단순해 저비용으로 쉽게 보안 코드를 제작할 수 있다. 또한, 제조자의 목적에 따라 원하는 모양 및 크기대로 만들 수 있을 뿐만 아니라 같은 방법으로 제작하더라도 형성되는 무작위 패턴은 모두 다르므로 높은 보안 기능을 가능하게 함으로써 무궁무진한 시장성과 잠재력을 가지고 있다.

윤동기 교수는 “이번 연구들은 자기조립 시 발생하는 자연의 무작위성을 있는 그대로 받아들여 제조자조차 복제할 수 없는 인간의 지문과 같은 역할을 하는 패턴을 제작한 것ˮ이라며, “이러한 아이디어는 자연계에 존재하는 수많은 무작위성을 보안 시스템에 적용할 수 있는 기술의 초석이 될 수 있다ˮ고 설명했다.

한편, 두 연구는 모두 국제 학술지 어드밴스드 머터리얼즈(Advanced Materials)에 “1Planar Spin Glass with Topologically-Protected Mazes in the Liquid Crystal Targeting for Reconfigurable Micro Security Media”와 “2Paintable Physical Unclonable Function Using DNA”의 이름으로 5월 6일과 5일 자에 각각 게재됐다.

1박건형, 최윤석, 권석준*, 윤동기* / 2박순모†, 박건형†, 윤동기* : 공동 제1 저자, * 교신저자.

한편 이번 연구는 과학기술정보통신부-한국연구재단의 지원을 받은 멀티스케일 카이랄 구조체 연구센터, BRIDGE융합연구개발사업, 함께달리기사업, 삼성미래기술육성사업 등의 지원을 받아 수행됐다.

2023.05.23

조회수 5880

-

스핀 소자 기반 물리적 복제방지 보안기술 개발

우리 대학 신소재공학과 박병국 교수팀이 물리학과 김갑진 교수 연구팀 및 현대자동차와 공동연구를 통해 자성메모리(Magnetic random-access memory, MRAM)를 기반으로 사람의 지문과 같이 매번 다른 패턴을 갖는 하드웨어 보안인증 원천 기술을 개발하는 데 성공했다고 30일 밝혔다.

박병국 교수 연구팀은 반강자성체-하부강자성체-비자성체-상부강자성체 다층박막 구조에서 무자기장(field-free) 스핀-궤도 토크(spin-orbit torque, SOT)로 동작하는 MRAM 소자의 스위칭 극성을 무작위적으로 분포시켜 물리적 복제 불가능성(physical unclonable function, 이하 PUF)을 지닌 보안소자를 개발하는 것이 가능함을 입증했다. 이 기술은 고온 및 고자기장 등의 환경에서도 높은 동작 신뢰도 및 무작위성을 유지하면서 작동 가능해 사물인터넷(IoT)을 비롯한 다양한 보안시스템에 응용될 수 있을 것으로 기대된다.

PUF를 이용한 하드웨어 기반 보안 소자는 동일한 공정 과정을 통해 제작해도 공정 편차에서 발생하는 제어되거나 예측할 수 없는 반도체소재/소자 간의 차이를 이용해 보안용 인증키를 형성하는 기술이다. 이는 기존 소프트웨어 기반 보안시스템과 다르게 외부 공격에 대해 높은 저항성을 지니는 장점이 있기에 최근 증가하고 있는 사물인터넷 기기 해킹 등의 보안 위협을 해결할 기술로 주목받고 있다.

하지만 기존에 주로 연구됐던 상보적 금속 산화물 반도체(complementary metal oxide semiconductor, CMOS) 소자 기반 물리적 복제방지기술은 외부 환경 변화에 민감하며 반복 동작 시 신뢰도가 낮아지는 문제점이 있다. 이에 반해 자성메모리(magnetic random-access memory, MRAM)를 포함한 자화를 이용해 정보를 저장하는 스핀트로닉스 기반 소자는 높은 내구성 및 안정성을 지니고 있고 환경 변화에 비교적 민감하지 않다. 따라서 이러한 특성을 이용해 물리적 복제방지기술을 개발한다면 현행 반도체 공정 기술과 호환이 가능하며 보안인증 등 다양한 활용 범위를 가지는 비휘발성 메모리 기반 보안 기술 개발을 기대할 수 있다.

신소재공학과 이수길 박사와 강재민 박사과정이 공동 제1 저자로 참여한 이번 연구는 국제 학술지 `어드벤스드 머티리얼스(Advanced Materials)'에 11월 10일 字 온라인 게재됐다. (논문명 : Spintronic physical unclonable functions based on field-free spin-orbit torque switching)

연구팀은 교환결합이 형성된 다층박막을 제작해 고온에서 교류 자기장 인가를 통해 교환결합의 방향의 좌우로 50:50의 비율을 갖는 무작위한 분포 생성했다. [그림1(a)] 이때 생성된 교환결합의 방향이 상부 강자성체의 무자기장 스위칭 부호를 결정하는 성질을 이용해 무작위한 분포 방향을 전기적으로 0과1의 이진법분포로 바꿔 출력했으며 이를 보안키로 활용하는 물리적 복제 방지 기술을 개발했다. [그림1(b) 및 1(c)]

연구팀이 개발한 스핀 기반 물리적 복제방지 기술은 50,000번 이상의 반복 동작 시에도 에러가 발생하지 않는 높은 내구성을 보이며 반도체소자가 기본적으로 요구하는 -100℃부터 125℃까지 넓은 온도 범위에서도 안정적으로 작동한다. 또한 무작위성의 원천으로 교환결합의 방향을 이용했기 때문에 자성체 기반 소자임에도 불구하고 외부 자기장을 이용해 저장된 무작위분포를 바꾸지 못하는 것을 확인했다.

공동 제1 저자인 이수길 박사와 강재민 연구원은 "이번 연구는 차세대 MRAM의 주요 기술인 스핀-궤도 토크 기반으로 보안소자 기술을 개발할 수 있다는 것을 제시한 것에 의미가 있으며 향후 유력한 차세대 메모리인 MRAM에 보안 소자 기술을 접목하는 연구가 활발히 이뤄질 것으로 예상 된다ˮ고 밝혔다.

한편 이번 연구는 현대자동차 및 과학기술정보통신부 PIM인공지능반도체핵심기술개발 사업과 중견연구자지원 사업 연구과제의 지원을 받아 수행됐다.

스핀 소자 기반 물리적 복제방지 보안기술 개발

우리 대학 신소재공학과 박병국 교수팀이 물리학과 김갑진 교수 연구팀 및 현대자동차와 공동연구를 통해 자성메모리(Magnetic random-access memory, MRAM)를 기반으로 사람의 지문과 같이 매번 다른 패턴을 갖는 하드웨어 보안인증 원천 기술을 개발하는 데 성공했다고 30일 밝혔다.

박병국 교수 연구팀은 반강자성체-하부강자성체-비자성체-상부강자성체 다층박막 구조에서 무자기장(field-free) 스핀-궤도 토크(spin-orbit torque, SOT)로 동작하는 MRAM 소자의 스위칭 극성을 무작위적으로 분포시켜 물리적 복제 불가능성(physical unclonable function, 이하 PUF)을 지닌 보안소자를 개발하는 것이 가능함을 입증했다. 이 기술은 고온 및 고자기장 등의 환경에서도 높은 동작 신뢰도 및 무작위성을 유지하면서 작동 가능해 사물인터넷(IoT)을 비롯한 다양한 보안시스템에 응용될 수 있을 것으로 기대된다.

PUF를 이용한 하드웨어 기반 보안 소자는 동일한 공정 과정을 통해 제작해도 공정 편차에서 발생하는 제어되거나 예측할 수 없는 반도체소재/소자 간의 차이를 이용해 보안용 인증키를 형성하는 기술이다. 이는 기존 소프트웨어 기반 보안시스템과 다르게 외부 공격에 대해 높은 저항성을 지니는 장점이 있기에 최근 증가하고 있는 사물인터넷 기기 해킹 등의 보안 위협을 해결할 기술로 주목받고 있다.

하지만 기존에 주로 연구됐던 상보적 금속 산화물 반도체(complementary metal oxide semiconductor, CMOS) 소자 기반 물리적 복제방지기술은 외부 환경 변화에 민감하며 반복 동작 시 신뢰도가 낮아지는 문제점이 있다. 이에 반해 자성메모리(magnetic random-access memory, MRAM)를 포함한 자화를 이용해 정보를 저장하는 스핀트로닉스 기반 소자는 높은 내구성 및 안정성을 지니고 있고 환경 변화에 비교적 민감하지 않다. 따라서 이러한 특성을 이용해 물리적 복제방지기술을 개발한다면 현행 반도체 공정 기술과 호환이 가능하며 보안인증 등 다양한 활용 범위를 가지는 비휘발성 메모리 기반 보안 기술 개발을 기대할 수 있다.

신소재공학과 이수길 박사와 강재민 박사과정이 공동 제1 저자로 참여한 이번 연구는 국제 학술지 `어드벤스드 머티리얼스(Advanced Materials)'에 11월 10일 字 온라인 게재됐다. (논문명 : Spintronic physical unclonable functions based on field-free spin-orbit torque switching)

연구팀은 교환결합이 형성된 다층박막을 제작해 고온에서 교류 자기장 인가를 통해 교환결합의 방향의 좌우로 50:50의 비율을 갖는 무작위한 분포 생성했다. [그림1(a)] 이때 생성된 교환결합의 방향이 상부 강자성체의 무자기장 스위칭 부호를 결정하는 성질을 이용해 무작위한 분포 방향을 전기적으로 0과1의 이진법분포로 바꿔 출력했으며 이를 보안키로 활용하는 물리적 복제 방지 기술을 개발했다. [그림1(b) 및 1(c)]

연구팀이 개발한 스핀 기반 물리적 복제방지 기술은 50,000번 이상의 반복 동작 시에도 에러가 발생하지 않는 높은 내구성을 보이며 반도체소자가 기본적으로 요구하는 -100℃부터 125℃까지 넓은 온도 범위에서도 안정적으로 작동한다. 또한 무작위성의 원천으로 교환결합의 방향을 이용했기 때문에 자성체 기반 소자임에도 불구하고 외부 자기장을 이용해 저장된 무작위분포를 바꾸지 못하는 것을 확인했다.

공동 제1 저자인 이수길 박사와 강재민 연구원은 "이번 연구는 차세대 MRAM의 주요 기술인 스핀-궤도 토크 기반으로 보안소자 기술을 개발할 수 있다는 것을 제시한 것에 의미가 있으며 향후 유력한 차세대 메모리인 MRAM에 보안 소자 기술을 접목하는 연구가 활발히 이뤄질 것으로 예상 된다ˮ고 밝혔다.

한편 이번 연구는 현대자동차 및 과학기술정보통신부 PIM인공지능반도체핵심기술개발 사업과 중견연구자지원 사업 연구과제의 지원을 받아 수행됐다.

2022.12.02

조회수 4174

-

딥러닝 적대적 공격을 막는 방어 프레임 개발

우리 대학 전기및전자공학부 노용만 교수 연구팀이 물체를 검출하는 딥러닝 신경망에 대한 적대적 공격을 방어하는 알고리즘을 개발했다고 15일 밝혔다.

최근 몇 년간 인공지능 딥러닝 신경망 기술이 나날이 발전하고 실세계에 활용되면서, 딥러닝 신경망 기술은 자율주행 및 물체검출 등 다양한 분야에서 떠오르는 핵심기술로 주목받고 있다.

하지만 현재의 딥러닝 기반 검출 네트워크는, 특정한 적대적 패턴을 입력 이미지에 악의적으로 주입하여 잘못된 예측 결과를 초래하는 적대적 공격에 대해 심각하게 취약하다. 적대적 패턴이란 공격자가 검출이 되지 않기 위해 인위적으로 만든 패턴이다. 이 패턴이 포함된 물체는 검출이 되지 않게 하는 것으로 적대적 패턴 공격이라 한다.

이러한 취약성은 인공지능으로 대표되는 딥러닝 기반의 모델을 국방이나 의료 및 자율주행 등 국민의 생명과 재산을 직접 다루는 분야에 적용할 때 크게 문제가 된다. 구체적인 예로 국방·보안을 위한 감시 정찰 분야에서 적군이 적대적 패턴으로 위장하여 침입하면 검출을 못하는 경우가 발생하여 국방 및 보안에 매우 큰 위험을 초래할 수 있다.

기존의 많은 연구가 적대적 패턴 공격을 막기 위해 노력했으나 추가로 복잡한 모듈이 필요하거나 네트워크를 처음부터 다시 학습해야 했기 때문에, 기존 연구는 실시간으로 동작하는 물체검출 알고리즘에 현실적으로 적용하기가 쉽지 않았다.

노 교수 연구팀은 물리적인 환경에서 적대적 패턴 공격의 원리를 반대로 이용해 적대적 공격을 막아내는 방어 프레임을 고안했다. 이러한 방어 프레임은 부가적인 복잡한 모듈이나 네트워크의 재학습이 필요하지 않으므로 보다 실용적이고 강인한 물체검출 네트워크를 구축하는데 폭넓게 응용 및 적용될 수 있을 것으로 기대된다.

공동 제1 저자인 전기및전자공학부 유영준 박사과정 학생과 이홍주 박사과정 학생 등이 함께 수행한 이번 연구는 영상처리 분야 최고의 국제 학술지인 `IEEE Transactions on Image Processing'에 11월 1일 자로 온라인 게재됐다. (논문명 : Defending Person Detection Against Adversarial Patch Attack by using Universal Defensive Frame).

연구팀은 문제 해결을 위해 적대적 공격의 원리를 역으로 이용해, 학습된 네트워크에 접근하지 않으면서도 입력단에서 방어할 수 있는 방어 프레임 기술을 고안했다.

연구팀의 방어 기술은 적대적 공격과 정반대로 물체검출 시 딥러닝 모델이 옳은 예측 결과를 내리도록 방어 프레임을 만드는 것이다. 이러한 방어 프레임은 마치 창과 방패의 싸움처럼 적대적 패턴과 함께 경쟁적으로 학습되며, 해당 과정을 반복해 최종적으로 모든 적대적 패턴 공격에 대해 높은 방어성능을 지니도록 최적화된다.

연구팀은 입력 이미지 외부에 덧붙이는 방어 프레임을 변화시킴으로써 손쉽게 방어성능을 조절할 수 있음을 확인했고, 개발된 방어 프레임은 인리아(INRIA) 검출 벤치마크 데이터셋에서 기존 방어 알고리즘 대비 평균 31.6% 정확도가 향상하는 성과를 거뒀다.

연구팀이 개발한 방어 프레임은 실시간 물체 탐지 시, 모델의 재학습 없이 적대적 패턴 공격을 방어할 수 있으므로 예측 시간 및 비용 절감을 크게 이룰 수 있을 것으로 기대된다.

연구팀은 나아가 이번 연구에서 개발된 방어 프레임을 물리적으로 직접 구현시켜서, 물리적 환경에 자연스레 놓여있는 적대적 패턴 공격과 마찬가지로 좀 더 접근성 있는 방어 방법으로도 활발히 응용될 수 있음을 제시하였다.

노용만 교수는 "국방 및 보안 분야에서 인공지능이 활용되기 위해서 아직 인공지능의 완전성을 높이는 많은 연구가 필요한데, 이번에 개발된 방어 기술은 이 분야들에서 인공지능 모델을 적용 시 실용적인 적대적 방어를 제시함에 의의가 있을 것ˮ이라며 "이 기술은 국방 감시정찰, 보안, 자율주행 분야에도 적용될 수 있을 것이다ˮ라고 말했다.

한편 이번 연구는 방위사업청과 국방과학연구소의 지원으로 한국과학기술원 미래국방 인공지능 특화연구센터에서 수행됐다.

딥러닝 적대적 공격을 막는 방어 프레임 개발

우리 대학 전기및전자공학부 노용만 교수 연구팀이 물체를 검출하는 딥러닝 신경망에 대한 적대적 공격을 방어하는 알고리즘을 개발했다고 15일 밝혔다.

최근 몇 년간 인공지능 딥러닝 신경망 기술이 나날이 발전하고 실세계에 활용되면서, 딥러닝 신경망 기술은 자율주행 및 물체검출 등 다양한 분야에서 떠오르는 핵심기술로 주목받고 있다.

하지만 현재의 딥러닝 기반 검출 네트워크는, 특정한 적대적 패턴을 입력 이미지에 악의적으로 주입하여 잘못된 예측 결과를 초래하는 적대적 공격에 대해 심각하게 취약하다. 적대적 패턴이란 공격자가 검출이 되지 않기 위해 인위적으로 만든 패턴이다. 이 패턴이 포함된 물체는 검출이 되지 않게 하는 것으로 적대적 패턴 공격이라 한다.

이러한 취약성은 인공지능으로 대표되는 딥러닝 기반의 모델을 국방이나 의료 및 자율주행 등 국민의 생명과 재산을 직접 다루는 분야에 적용할 때 크게 문제가 된다. 구체적인 예로 국방·보안을 위한 감시 정찰 분야에서 적군이 적대적 패턴으로 위장하여 침입하면 검출을 못하는 경우가 발생하여 국방 및 보안에 매우 큰 위험을 초래할 수 있다.

기존의 많은 연구가 적대적 패턴 공격을 막기 위해 노력했으나 추가로 복잡한 모듈이 필요하거나 네트워크를 처음부터 다시 학습해야 했기 때문에, 기존 연구는 실시간으로 동작하는 물체검출 알고리즘에 현실적으로 적용하기가 쉽지 않았다.

노 교수 연구팀은 물리적인 환경에서 적대적 패턴 공격의 원리를 반대로 이용해 적대적 공격을 막아내는 방어 프레임을 고안했다. 이러한 방어 프레임은 부가적인 복잡한 모듈이나 네트워크의 재학습이 필요하지 않으므로 보다 실용적이고 강인한 물체검출 네트워크를 구축하는데 폭넓게 응용 및 적용될 수 있을 것으로 기대된다.

공동 제1 저자인 전기및전자공학부 유영준 박사과정 학생과 이홍주 박사과정 학생 등이 함께 수행한 이번 연구는 영상처리 분야 최고의 국제 학술지인 `IEEE Transactions on Image Processing'에 11월 1일 자로 온라인 게재됐다. (논문명 : Defending Person Detection Against Adversarial Patch Attack by using Universal Defensive Frame).

연구팀은 문제 해결을 위해 적대적 공격의 원리를 역으로 이용해, 학습된 네트워크에 접근하지 않으면서도 입력단에서 방어할 수 있는 방어 프레임 기술을 고안했다.

연구팀의 방어 기술은 적대적 공격과 정반대로 물체검출 시 딥러닝 모델이 옳은 예측 결과를 내리도록 방어 프레임을 만드는 것이다. 이러한 방어 프레임은 마치 창과 방패의 싸움처럼 적대적 패턴과 함께 경쟁적으로 학습되며, 해당 과정을 반복해 최종적으로 모든 적대적 패턴 공격에 대해 높은 방어성능을 지니도록 최적화된다.

연구팀은 입력 이미지 외부에 덧붙이는 방어 프레임을 변화시킴으로써 손쉽게 방어성능을 조절할 수 있음을 확인했고, 개발된 방어 프레임은 인리아(INRIA) 검출 벤치마크 데이터셋에서 기존 방어 알고리즘 대비 평균 31.6% 정확도가 향상하는 성과를 거뒀다.

연구팀이 개발한 방어 프레임은 실시간 물체 탐지 시, 모델의 재학습 없이 적대적 패턴 공격을 방어할 수 있으므로 예측 시간 및 비용 절감을 크게 이룰 수 있을 것으로 기대된다.

연구팀은 나아가 이번 연구에서 개발된 방어 프레임을 물리적으로 직접 구현시켜서, 물리적 환경에 자연스레 놓여있는 적대적 패턴 공격과 마찬가지로 좀 더 접근성 있는 방어 방법으로도 활발히 응용될 수 있음을 제시하였다.

노용만 교수는 "국방 및 보안 분야에서 인공지능이 활용되기 위해서 아직 인공지능의 완전성을 높이는 많은 연구가 필요한데, 이번에 개발된 방어 기술은 이 분야들에서 인공지능 모델을 적용 시 실용적인 적대적 방어를 제시함에 의의가 있을 것ˮ이라며 "이 기술은 국방 감시정찰, 보안, 자율주행 분야에도 적용될 수 있을 것이다ˮ라고 말했다.

한편 이번 연구는 방위사업청과 국방과학연구소의 지원으로 한국과학기술원 미래국방 인공지능 특화연구센터에서 수행됐다.

2022.11.15

조회수 3880

-

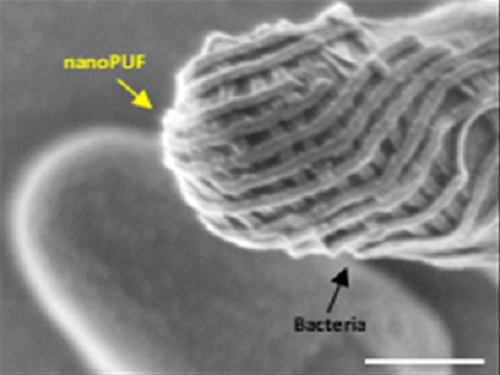

나노 크기 인공 지문으로 복제불가 사물인터넷 보안, 인증 원천기술 개발

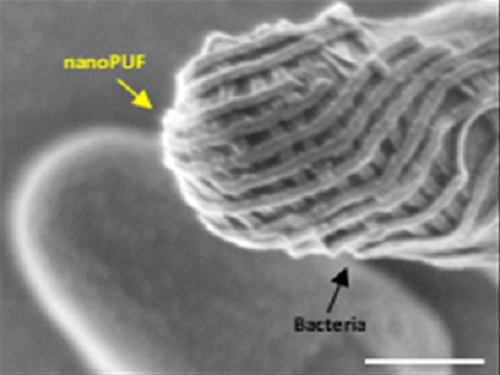

우리 대학 신소재공학과 김상욱 교수 연구팀이 DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수와 공동연구를 통해 사람의 지문과 같이 매번 다른 형태를 형성하는 무작위적인 분자조립 나노 패턴을 이용한 새로운 IoT(사물인터넷) 보안/인증 원천기술을 개발했다고 9일 밝혔다.

최근 IoT 기술이 발전함에 따라 다양한 기기들이 인터넷을 통해 연결된 초연결 시대가 도래하고 있다. 그러나 IoT 기기들의 해킹 사례가 빈번하게 보고되고 있으며, IoT 기술을 안전하게 사용할 수 있느냐에 대한 의문이 제기되는 실정이다.

우리 주위에 흔히 사용되는 인증 방법으로 사람의 지문이나 핸드폰 등에서 제공해주는 QR 패턴을 들 수 있다. 사람의 지문은 모든 사람에게 다르게 형성되므로 각 개인을 식별하기 위한 인증 매체로 오래전부터 사용돼왔으나, 그 크기가 눈에 보일 정도로 커서 쉽게 복제할 수 있다는 단점을 가지고 있다.

반면 최근까지도 코로나 방역에 큰 역할을 했던 QR코드는 사용할 때마다 매번 다른 패턴을 형성하므로 복제가 어렵지만, 새로이 패턴이 생길 때마다 무선통신으로 등록을 해야 하므로 에너지 소모가 크고 개인의 프라이버시가 침해되는 문제점이 지적되기도 했다.

이번에 공동연구팀이 개발한 인증기술은 김상욱 교수가 세계 최초/최고기술을 인정받고 있는 분자조립 나노 패턴 기술을 이용해 서로 다른 모양을 가지는 수십억 개의 나노 패턴을 저비용으로 만들어낼 수 있으며, 높은 보안 수준을 유지하면서도 초고속 인증이 가능하다. 또한 연구팀은 나노 크기의 소형화를 통해 눈에 보이지 않는 투명소자나 초소형 장치 또는 개미 혹은 박테리아에도 부착함으로써 미생물 인식 칩으로써의 활용 가능성도 제시했다.

공동연구팀이 개발한 기술은 복제 방지를 위한 다양한 하드웨어 인증시스템에 유용할 뿐만 아니라, 기존 소프트웨어 인증과 달리 전자기 펄스(EMP) 공격과 같은 최첨단 무기 체계에도 내구성이 있어 향후 군사 및 국가 안보 등에도 활용성이 높을 것으로 전망된다. 나아가 이상적인 난수 생성 소재 (true random number generator)로서의 활용성도 기대된다.

신소재공학과 김상욱 교수, DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수가 공동 교신저자 및 KAIST 신소재공학과 졸업생인 김장환 박사가 제1 저자로 참여한 이번 연구는 전자공학 분야 최고 권위 학술지인 `네이처 일렉트로닉스(Nature electronics, JCR 상위 0.18 %)'에 7월 26일 字 게재됐다. (논문명 : Nanoscale physical unclonable function labels based on block co-polymer self-assembly).

또한 공동연구팀은 기술 개발 과정에서 국내 특허, 미국 특허, 유럽 특허 및 PCT를 출원해 이번 기술의 지적 재산권을 확보했다고 밝혔다. 해당 특허는 KAIST 교원 창업 회사인 `(주)소재창조'를 통해 사업화를 진행할 계획이다.

한편 이번 연구는 한국창의연구재단의 지원을 받아 수행됐다.

나노 크기 인공 지문으로 복제불가 사물인터넷 보안, 인증 원천기술 개발

우리 대학 신소재공학과 김상욱 교수 연구팀이 DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수와 공동연구를 통해 사람의 지문과 같이 매번 다른 형태를 형성하는 무작위적인 분자조립 나노 패턴을 이용한 새로운 IoT(사물인터넷) 보안/인증 원천기술을 개발했다고 9일 밝혔다.

최근 IoT 기술이 발전함에 따라 다양한 기기들이 인터넷을 통해 연결된 초연결 시대가 도래하고 있다. 그러나 IoT 기기들의 해킹 사례가 빈번하게 보고되고 있으며, IoT 기술을 안전하게 사용할 수 있느냐에 대한 의문이 제기되는 실정이다.

우리 주위에 흔히 사용되는 인증 방법으로 사람의 지문이나 핸드폰 등에서 제공해주는 QR 패턴을 들 수 있다. 사람의 지문은 모든 사람에게 다르게 형성되므로 각 개인을 식별하기 위한 인증 매체로 오래전부터 사용돼왔으나, 그 크기가 눈에 보일 정도로 커서 쉽게 복제할 수 있다는 단점을 가지고 있다.

반면 최근까지도 코로나 방역에 큰 역할을 했던 QR코드는 사용할 때마다 매번 다른 패턴을 형성하므로 복제가 어렵지만, 새로이 패턴이 생길 때마다 무선통신으로 등록을 해야 하므로 에너지 소모가 크고 개인의 프라이버시가 침해되는 문제점이 지적되기도 했다.

이번에 공동연구팀이 개발한 인증기술은 김상욱 교수가 세계 최초/최고기술을 인정받고 있는 분자조립 나노 패턴 기술을 이용해 서로 다른 모양을 가지는 수십억 개의 나노 패턴을 저비용으로 만들어낼 수 있으며, 높은 보안 수준을 유지하면서도 초고속 인증이 가능하다. 또한 연구팀은 나노 크기의 소형화를 통해 눈에 보이지 않는 투명소자나 초소형 장치 또는 개미 혹은 박테리아에도 부착함으로써 미생물 인식 칩으로써의 활용 가능성도 제시했다.

공동연구팀이 개발한 기술은 복제 방지를 위한 다양한 하드웨어 인증시스템에 유용할 뿐만 아니라, 기존 소프트웨어 인증과 달리 전자기 펄스(EMP) 공격과 같은 최첨단 무기 체계에도 내구성이 있어 향후 군사 및 국가 안보 등에도 활용성이 높을 것으로 전망된다. 나아가 이상적인 난수 생성 소재 (true random number generator)로서의 활용성도 기대된다.

신소재공학과 김상욱 교수, DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수가 공동 교신저자 및 KAIST 신소재공학과 졸업생인 김장환 박사가 제1 저자로 참여한 이번 연구는 전자공학 분야 최고 권위 학술지인 `네이처 일렉트로닉스(Nature electronics, JCR 상위 0.18 %)'에 7월 26일 字 게재됐다. (논문명 : Nanoscale physical unclonable function labels based on block co-polymer self-assembly).

또한 공동연구팀은 기술 개발 과정에서 국내 특허, 미국 특허, 유럽 특허 및 PCT를 출원해 이번 기술의 지적 재산권을 확보했다고 밝혔다. 해당 특허는 KAIST 교원 창업 회사인 `(주)소재창조'를 통해 사업화를 진행할 계획이다.

한편 이번 연구는 한국창의연구재단의 지원을 받아 수행됐다.

2022.08.09

조회수 6118

-

과기특성화대학, 국가정보원과 연구보안교육 협의체 발족

우리 대학을 포함한 4대 과학기술특성화대학이 22일 오전 국가정보원(원장 김규현, 이하 국정원)과 '과학기술특성화대학 연구보안교육 협의체'를 발족했다.

연구보안 교육혁신을 위해 발족한 이번 협의체에는 KAIST, GIST(광주과학기술원), DGIST(대구경북과학기술원), UNIST(울산과학기술원) 등 4대 과학기술특성화대학과 국정원, 국가과학기술인력개발원(이하 KIRD)이 창립 멤버로 참여한다. 이들은 4대 과학기술원을 시작으로 KAIST가 선도한 연구보안 교육모델을 전국 대학으로 확산시키는 일에 뜻을 모을 예정이다.

우리 대학은 2021년 국정원의 자문을 받아 KIRD과 함께 학부 및 대학원 신입생을 대상으로 하는 온라인 연구보안 교과과정을 개발하고 이를 졸업 필수과목으로 지정해 2022년 봄학기부터 교육하고 있다. 신입생 전체를 대상으로 연구보안 교육을 의무 시행한 것은 국내 대학 중 최초이며, 봄학기에 약 2,000여 명의 학생이 수강을 완료했다.

이날 행사에는 국정원, 4대 과기특성화대학, KIRD를 비롯해 포스텍, 연세대학교, 서강대학교, 한양대학교 등 15개 대학 관계자들이 참석했다. 이들은 KAIST 연구보안교육 의무화 및 KIRD의 연구보안교육 콘텐츠 개발 추진 경과를 공유하고 각 과학기술원별 연구보안교육 도입계획을 주제로 토론하는 시간을 가졌다.

향후 보안교육 협의체는 ▴KAIST 연구보안 교육콘테츠 개발의 경험과 성과 공유 ▴연구보안 교육콘텐츠 개발을 위한 자문 제공 ▴교육 모델 적용대상 대학의 확산 ▴대학별 교육 수행 방식과 교육성과 공유 등의 활동을 이어갈 계획이다.

국정원 관계자는 "4대 과학기술원과 함께하는 이번 협의체 발족을 시작으로 KAIST의 신입생 연구보안 교육 의무화 사례를 전국 대학으로 확산시키기 위해 적극적으로 지원할 것"이라고 밝혔다.조광현 KAIST 연구처장은 "KAIST의 연구보안 교육을 타 대학에 롤모델로 제시할 수 있게 되어 매우 뜻깊게 생각한다"라고 밝혔다. 이어, "이번 보안교육 협의체 발족을 계기로 KAIST는 국가보호기술 보안을 위한 대학의 역할과 책임 재정립을 선도할 것"이라고 강조했다.

과기특성화대학, 국가정보원과 연구보안교육 협의체 발족

우리 대학을 포함한 4대 과학기술특성화대학이 22일 오전 국가정보원(원장 김규현, 이하 국정원)과 '과학기술특성화대학 연구보안교육 협의체'를 발족했다.

연구보안 교육혁신을 위해 발족한 이번 협의체에는 KAIST, GIST(광주과학기술원), DGIST(대구경북과학기술원), UNIST(울산과학기술원) 등 4대 과학기술특성화대학과 국정원, 국가과학기술인력개발원(이하 KIRD)이 창립 멤버로 참여한다. 이들은 4대 과학기술원을 시작으로 KAIST가 선도한 연구보안 교육모델을 전국 대학으로 확산시키는 일에 뜻을 모을 예정이다.

우리 대학은 2021년 국정원의 자문을 받아 KIRD과 함께 학부 및 대학원 신입생을 대상으로 하는 온라인 연구보안 교과과정을 개발하고 이를 졸업 필수과목으로 지정해 2022년 봄학기부터 교육하고 있다. 신입생 전체를 대상으로 연구보안 교육을 의무 시행한 것은 국내 대학 중 최초이며, 봄학기에 약 2,000여 명의 학생이 수강을 완료했다.

이날 행사에는 국정원, 4대 과기특성화대학, KIRD를 비롯해 포스텍, 연세대학교, 서강대학교, 한양대학교 등 15개 대학 관계자들이 참석했다. 이들은 KAIST 연구보안교육 의무화 및 KIRD의 연구보안교육 콘텐츠 개발 추진 경과를 공유하고 각 과학기술원별 연구보안교육 도입계획을 주제로 토론하는 시간을 가졌다.

향후 보안교육 협의체는 ▴KAIST 연구보안 교육콘테츠 개발의 경험과 성과 공유 ▴연구보안 교육콘텐츠 개발을 위한 자문 제공 ▴교육 모델 적용대상 대학의 확산 ▴대학별 교육 수행 방식과 교육성과 공유 등의 활동을 이어갈 계획이다.

국정원 관계자는 "4대 과학기술원과 함께하는 이번 협의체 발족을 시작으로 KAIST의 신입생 연구보안 교육 의무화 사례를 전국 대학으로 확산시키기 위해 적극적으로 지원할 것"이라고 밝혔다.조광현 KAIST 연구처장은 "KAIST의 연구보안 교육을 타 대학에 롤모델로 제시할 수 있게 되어 매우 뜻깊게 생각한다"라고 밝혔다. 이어, "이번 보안교육 협의체 발족을 계기로 KAIST는 국가보호기술 보안을 위한 대학의 역할과 책임 재정립을 선도할 것"이라고 강조했다.

2022.06.22

조회수 4480

-

차상길 교수, IEEE Test-of-Time Award 수상

우리 대학 전산학부 정보보호대학원 차상길 교수가 올해 5월에 열린 정보보안 최정상 학회인 IEEE Security & Privacy[1]에서 Test-of-Time Award를 수상했다.

Test-of-Time Award란 지난 10년간 정보보안 분야에서 가장 큰 영향력을 행사했던 논문에 수여하는 것으로, 올해는 총 3개의 논문이 선정되었으며, 한국인으로서는 최초이다.

선정된 논문은 차상길 교수가 지난 2012년에 발표했던 ‘Unleashing Mayhem on Binary Code’로 바이너리코드에서 버그를 자동으로 찾고, 공격코드로 연계되는 익스플로잇을 생성하는 알고리즘을 세계 최초로 제안했던 것이다 [2].

당시 개발된 알고리즘은 인공지능 해킹대회인 CGC(Cyber Grand Challenge)[3] 등의 세계적 사이버 보안 해킹 경진대회에서 사용되는 핵심 알고리즘이라 할 수 있다.

차상길 교수는 이 논문을 계기로 바이너리 분석을 통한 버그 및 취약점을 찾는 기술개발을 하기 위한 다양한 연구를 수행하여 왔으며, 현재는 다양한 바이너리 코드를 분석할 수 있는 토종 플랫폼인 'B2R2'를 개발하고 있다[4].

< 참고사이트 >

[1] 43rd IEEE Symposium on Security and Privacy : https://www.ieee-security.org/TC/SP2022/

[2] 수상관련 논문 'Unleashing Mayhem on Binary Code' : https://www.computer.org/csdl/proceedings-article/sp/2012/06234425/12OmNzcPAxU

[3] 사이버그랜드챌린지 홈페이지 : https://www.darpa.mil/program/cyber-grand-challenge

[4] B2R2 깃허브 : https://github.com/B2R2-org/B2R2

차상길 교수, IEEE Test-of-Time Award 수상

우리 대학 전산학부 정보보호대학원 차상길 교수가 올해 5월에 열린 정보보안 최정상 학회인 IEEE Security & Privacy[1]에서 Test-of-Time Award를 수상했다.

Test-of-Time Award란 지난 10년간 정보보안 분야에서 가장 큰 영향력을 행사했던 논문에 수여하는 것으로, 올해는 총 3개의 논문이 선정되었으며, 한국인으로서는 최초이다.

선정된 논문은 차상길 교수가 지난 2012년에 발표했던 ‘Unleashing Mayhem on Binary Code’로 바이너리코드에서 버그를 자동으로 찾고, 공격코드로 연계되는 익스플로잇을 생성하는 알고리즘을 세계 최초로 제안했던 것이다 [2].

당시 개발된 알고리즘은 인공지능 해킹대회인 CGC(Cyber Grand Challenge)[3] 등의 세계적 사이버 보안 해킹 경진대회에서 사용되는 핵심 알고리즘이라 할 수 있다.

차상길 교수는 이 논문을 계기로 바이너리 분석을 통한 버그 및 취약점을 찾는 기술개발을 하기 위한 다양한 연구를 수행하여 왔으며, 현재는 다양한 바이너리 코드를 분석할 수 있는 토종 플랫폼인 'B2R2'를 개발하고 있다[4].

< 참고사이트 >

[1] 43rd IEEE Symposium on Security and Privacy : https://www.ieee-security.org/TC/SP2022/

[2] 수상관련 논문 'Unleashing Mayhem on Binary Code' : https://www.computer.org/csdl/proceedings-article/sp/2012/06234425/12OmNzcPAxU

[3] 사이버그랜드챌린지 홈페이지 : https://www.darpa.mil/program/cyber-grand-challenge

[4] B2R2 깃허브 : https://github.com/B2R2-org/B2R2

2022.05.27

조회수 4549

-

모트 전이 반도체로 진성 난수 생성기 개발

우리 대학 신소재공학과 김경민 교수 연구팀이 모트 전이 반도체의 확률적 거동을 이용한 진성 난수(True Random Number) 생성기 개발에 성공했다고 18일 밝혔다.

전자기기들이 초연결되는 메타버스 시대에는 전자기기 간에 대량의 데이터가 실시간으로 오가게 되는데, 이때 더욱 고도화된 데이터의 보안과 암호화 기술이 뒷받침돼야 한다. 현재 대부분의 난수는 소프트웨어로 생성되고 있는데, 이렇게 생성된 일반적인 난수는 소프트웨어의 해독을 통해 쉽게 예측할 수 있고 이는 데이터 보안 및 개인 정보 침해에 매우 큰 위협이 될 수 있다.

이에 반해 진성 난수는 자연의 무작위적인 물리적 현상으로부터 얻어지는 인간이 예측할 수 없는 난수로 이를 얻는 것은 궁극의 보안 기술을 구현하기 위해 필수적이다.

김경민 교수 연구팀은 진성 난수를 추출하기 위해 모트 전이 소재에 주목했다. 모트 전이 소재는 특정 온도에서 전기전도도가 부도체에서 도체로 전이하는 소재로, 이 소재에 전류를 흘려주어 가열하면 부도체 상태와 도체 상태가 주기적으로 변하는 상태의 진동 현상을 관찰할 수 있음이 잘 알려져 있었다. 연구팀은 이 과정에서 주기적으로 소재의 가열과 냉각이 반복될 때 열의 생성과 발산이 예측 불가능함을 이론적으로 입증했다.

연구팀은 이와 같은 모트 전이 소재에서의 예측 불가능한 특성을 진성 난수로 변환해주는 프로토타입의 진성 난수 생성기를 설계 및 제작하여 진성 난수를 성공적으로 수집했다.

공동 제1 저자인 신소재공학과 김광민 석사과정과 인재현 박사과정은 "모트 전이 반도체를 기반으로 하는 진성 난수 생성기는 25 마이크로초(μs) 마다 5.22 나노줄(nJ)의 에너지로 1개의 난수를 생성할 수 있는데 이는 기존 기술에 대비 최소 2.5배 이상 빠르고, 1,800분의 1 수준의 에너지로 저전력 동작이 가능하다ˮ며 "이는 저항 변화 메모리의 셀렉터 등 제한된 분야에서만 사용되던 모트 전이 소재를 진성 난수 생성기에 적합하다는 것을 입증한 결과로 새로운 하드웨어 보안용 소재 개발 분야를 개척한 의의가 있다ˮ 라고 말했다.

이러한 진성 난수 생성기는 반도체 칩의 형태로 제작해 기존 전자기기와 호환할 수 있으며 휴대전화 등 전자기기의 보안을 위한 암호화 하드웨어로 사용할 수 있을 것으로 기대된다.

이번 연구는 국제 학술지 `네이처 커뮤니케이션즈(Nature Communications)' 지난 5월 18일 字에 게재됐으며 산업통상자원부, 한국반도체연구조합, KAIST의 지원을 받아 수행됐다. (논문명 : Self-clocking fast and variation tolerant true random number generator based on a stochastic mott memristor)

모트 전이 반도체로 진성 난수 생성기 개발

우리 대학 신소재공학과 김경민 교수 연구팀이 모트 전이 반도체의 확률적 거동을 이용한 진성 난수(True Random Number) 생성기 개발에 성공했다고 18일 밝혔다.

전자기기들이 초연결되는 메타버스 시대에는 전자기기 간에 대량의 데이터가 실시간으로 오가게 되는데, 이때 더욱 고도화된 데이터의 보안과 암호화 기술이 뒷받침돼야 한다. 현재 대부분의 난수는 소프트웨어로 생성되고 있는데, 이렇게 생성된 일반적인 난수는 소프트웨어의 해독을 통해 쉽게 예측할 수 있고 이는 데이터 보안 및 개인 정보 침해에 매우 큰 위협이 될 수 있다.

이에 반해 진성 난수는 자연의 무작위적인 물리적 현상으로부터 얻어지는 인간이 예측할 수 없는 난수로 이를 얻는 것은 궁극의 보안 기술을 구현하기 위해 필수적이다.

김경민 교수 연구팀은 진성 난수를 추출하기 위해 모트 전이 소재에 주목했다. 모트 전이 소재는 특정 온도에서 전기전도도가 부도체에서 도체로 전이하는 소재로, 이 소재에 전류를 흘려주어 가열하면 부도체 상태와 도체 상태가 주기적으로 변하는 상태의 진동 현상을 관찰할 수 있음이 잘 알려져 있었다. 연구팀은 이 과정에서 주기적으로 소재의 가열과 냉각이 반복될 때 열의 생성과 발산이 예측 불가능함을 이론적으로 입증했다.

연구팀은 이와 같은 모트 전이 소재에서의 예측 불가능한 특성을 진성 난수로 변환해주는 프로토타입의 진성 난수 생성기를 설계 및 제작하여 진성 난수를 성공적으로 수집했다.

공동 제1 저자인 신소재공학과 김광민 석사과정과 인재현 박사과정은 "모트 전이 반도체를 기반으로 하는 진성 난수 생성기는 25 마이크로초(μs) 마다 5.22 나노줄(nJ)의 에너지로 1개의 난수를 생성할 수 있는데 이는 기존 기술에 대비 최소 2.5배 이상 빠르고, 1,800분의 1 수준의 에너지로 저전력 동작이 가능하다ˮ며 "이는 저항 변화 메모리의 셀렉터 등 제한된 분야에서만 사용되던 모트 전이 소재를 진성 난수 생성기에 적합하다는 것을 입증한 결과로 새로운 하드웨어 보안용 소재 개발 분야를 개척한 의의가 있다ˮ 라고 말했다.

이러한 진성 난수 생성기는 반도체 칩의 형태로 제작해 기존 전자기기와 호환할 수 있으며 휴대전화 등 전자기기의 보안을 위한 암호화 하드웨어로 사용할 수 있을 것으로 기대된다.

이번 연구는 국제 학술지 `네이처 커뮤니케이션즈(Nature Communications)' 지난 5월 18일 字에 게재됐으며 산업통상자원부, 한국반도체연구조합, KAIST의 지원을 받아 수행됐다. (논문명 : Self-clocking fast and variation tolerant true random number generator based on a stochastic mott memristor)

2021.08.18

조회수 9241

-

전산학부 강민석 교수팀, GSMA(세계이동통신사업자협회)의 모바일 보안 명예의 전당에 이름 올려

우리 대학 전산학부 강민석 교수팀이 발견한 4G/5G 이동통신시스템의 보안 취약점이 GSMA(세계이동통신사업자협회)의 취약점 공개 프로그램(CVD)에 의해 공식적으로 인증받고 (CVD-2020-0040) 모바일 보안 명예의 전당(Mobile Security Hall of Fame)에 이름을 올렸다. (GSMA 홈페이지: https://www.gsma.com/security/gsma-mobile-security-hall-of-fame/)

GSMA(세계이동통신사업자협회)는 1987년 결성된 전세계 이동통신사업자 및 핸드폰 제조 공급업체들의 모임으로 700여 이동통신사업자와 200여 장비 및 핸드폰 제조업체들이 참여하고 있는 이동통신사업자 협회다.

GSMA 보안 취약점 공개 프로그램에 의한 인증은 우리나라 연구 기관으로는 최초의 성과다.

이번에 공개된 보안 취약점은 4G/5G 사용자의 실시간 모바일 데이터 사용 관련 정보를 의도치 않게 공격자에게 노출시키는 시스템 부채널(side channel) 결점으로, 강 교수 연구팀에 의해 최초로 발견됐다. 해당 취약점은 모바일 데이터를 사용중인 이용자의 실내외 이동경로를 높은 정확도로 추정하는 공격을 가능케 해 주의가 요구된다.

관련 보안 취약점을 이용한 모바일 이용자 이동경로 추적 공격은 컴퓨터 보안 최고 권위 학회중 하나인 Usenix Security 2021에서 내년 8월에 발표될 예정이며 논문 본문은 다음의 학회 홈페이지에서 확인 가능하다(https://www.usenix.org/conference/usenixsecurity21/presentation/lakshmanan). 연구는 강민석 교수의 박사지도학생 Nitya Lakshmanan (National University of Singapore 재학 박사과정 4년차)과 Mun Choon Chan, Jun Han 교수 (National University of Singapore) 등과의 협업으로 수행됐다.

전산학부 강민석 교수팀, GSMA(세계이동통신사업자협회)의 모바일 보안 명예의 전당에 이름 올려

우리 대학 전산학부 강민석 교수팀이 발견한 4G/5G 이동통신시스템의 보안 취약점이 GSMA(세계이동통신사업자협회)의 취약점 공개 프로그램(CVD)에 의해 공식적으로 인증받고 (CVD-2020-0040) 모바일 보안 명예의 전당(Mobile Security Hall of Fame)에 이름을 올렸다. (GSMA 홈페이지: https://www.gsma.com/security/gsma-mobile-security-hall-of-fame/)

GSMA(세계이동통신사업자협회)는 1987년 결성된 전세계 이동통신사업자 및 핸드폰 제조 공급업체들의 모임으로 700여 이동통신사업자와 200여 장비 및 핸드폰 제조업체들이 참여하고 있는 이동통신사업자 협회다.

GSMA 보안 취약점 공개 프로그램에 의한 인증은 우리나라 연구 기관으로는 최초의 성과다.

이번에 공개된 보안 취약점은 4G/5G 사용자의 실시간 모바일 데이터 사용 관련 정보를 의도치 않게 공격자에게 노출시키는 시스템 부채널(side channel) 결점으로, 강 교수 연구팀에 의해 최초로 발견됐다. 해당 취약점은 모바일 데이터를 사용중인 이용자의 실내외 이동경로를 높은 정확도로 추정하는 공격을 가능케 해 주의가 요구된다.

관련 보안 취약점을 이용한 모바일 이용자 이동경로 추적 공격은 컴퓨터 보안 최고 권위 학회중 하나인 Usenix Security 2021에서 내년 8월에 발표될 예정이며 논문 본문은 다음의 학회 홈페이지에서 확인 가능하다(https://www.usenix.org/conference/usenixsecurity21/presentation/lakshmanan). 연구는 강민석 교수의 박사지도학생 Nitya Lakshmanan (National University of Singapore 재학 박사과정 4년차)과 Mun Choon Chan, Jun Han 교수 (National University of Singapore) 등과의 협업으로 수행됐다.

2020.11.23

조회수 26864

-

정보보호대학원,〈Security@KAIST 보안의 현재와 미래 기술 세미나〉 개최

우리대학 정보보호대학원은 8월 10일부터 11일까지 이틀간 'Security@KAIST' 보안의 현재와 미래 기술세미나'를 개최한다. 과학기술정보통신부가 주최하고 지난해 8월 신설된 KAIST 정보보호대학원 융합보안 프로그램이 주관하는 이번 세미나는 보안 기술의 현황과 미래의 발전 방향을 전망하기 위해 마련됐다.

5G와 IoT 등 4차 산업혁명 기술을 결합한 ICT 융합서비스가 등장한 이후 보안 기술은 매우 광범위한 분야에 적용되고 있다. 그러나 신기술에 대한 정보 보안 교과서 한 권을 완성할 무렵이면 보다 진보한 또 다른 기술이 등장해 보안 문제는 다시 원점으로 돌아가 이를 해결해야 하는 상황이 발생한다.

KAIST 정보보호대학원은 이처럼 날로 가속화되는 보안 기술의 발전 양상에 빠르게 대처하기 위해 이번 기술세미나를 마련했다. 다양한 보안 분야의 최신 기술 동향을 파악하고 미래의 보안 기술 발전을 예측해 국내 보안산업을 지원하는 한편 국내 연구자들이 세계 최고 수준의 보안 기술을 연구할 수 있도록 돕는 것이 이번 세미나의 목표다.

10일 첫날 세미나에서는 '소프트웨어 및 시스템보안'을 주제로 다룬다. 신인식 정보보호대학원 책임교수가 '멀티 디바이스 모바일 플랫폼(Multi-device Mobile Platform): UI와 보안'이라는 주제로 하나의 앱을 여러 조각으로 분할하고 각 조각들을 여러 기기에서 동시에 실행할 수 있는 새로운 멀티 디바이스 모바일 운영체제 기술에 관해 공유한다. 이와 함께, 허기홍 교수의 '소프트웨어 정적 분석', 차상길 교수의 `퍼징(Fuzzing)', 강병훈 교수의 '트러스티드 컴퓨팅(Trusted Computing)을 향한 신뢰 실행환경' 강연도 함께 진행된다. 이튿날인 11일에는 '네트워크, IoT 보안 그리고 암호'를 주제로 김용대 교수가 첫 강연자로 나선다. 김 교수는 자율주행차·드론·로봇으로 대표되는 인간을 대체하는 무인 이동체들의 안전성 보장에 관한 견해와 앞으로 나타날 수 있는 새로운 보안 문제점을 제시하는 `무인 이동체 보안'에 대해 강연한다. 그리고, 이주영 교수와 강민석 교수는 각각 '대칭 키 보안과 응용'과 '어드밴스드 디도스(Advanced DDoS)의 공격 및 방어'를 주제로, 마지막으로 신승원 교수는 'SDN/NFV 보안'에 관련한 내용을 전달할 예정이다. 정보보호대학원 관계자는 "세계 최고 수준의 보안 분야 전문가 8인이 나서는 이번 기술세미나는 국제적으로 손꼽히는 보안 분야 TOP4 학회에서 발표된 논문과 학회지에 게재된 최신 기술들을 중점적으로 소개하는 자리가 될 것ˮ이라고 설명했다.

KAIST는 작년 3월 과학기술정보통신부가 진행한 '지역전략산업 융합보안 핵심인재 양 사업' 공모에 선정돼 같은 해 8월 융합보안 프로그램을 개설했다. 올 8월 현재 7명의 석사과정 학생들이 4차 산업혁명 시대 스마트시티에 특화된 융합보안 관련 분야를 학습 중이다. 이와 관련해 KAIST는 안랩, LGU+, 네이버, 세종시 등 16개 유수 기업 및 기관이 참여하는 콘소시엄인 'Security@KAIST'를 구성하고, KAIST 캠퍼스를 테스트베드로 만들어 지역 거점 연구시설로 활용하고 있다. 신인식 KAIST 정보보호대학원 책임교수는 "KAIST는 실제 산업 현장에서 발생하는 보안 수요와 실무적 난제를 해결하는 협업형 프로젝트를 활발하게 추진해 융합보안 산학협력의 새로운 모델을 제시하고자 한다ˮ라고 강조했다. 이어 신 교수는 "관련 연구 결과물을 학계와 공유하기 위해 주기적인 세미나, 기술 설명회, 특강 등을 개최해 한국 보안 산업 및 연구의 발전을 지원할 예정ˮ라고 덧붙였다. 이번 'Security@KAIST' 보안의 현재와 미래 기술세미나'는 코로나19 확산 방지 차원에서 전면 온라인으로 개최된다. 국내 스마트시티·보안 관련 기업 및 대학(원)생이라면 누구나 참여할 수 있으며, 참가비를 포함한 세부 사항은 KAIST 정보보호대학원 홈페이지(https://gsis.kaist.ac.kr/)에서 확인할 수 있다.

정보보호대학원,〈Security@KAIST 보안의 현재와 미래 기술 세미나〉 개최

우리대학 정보보호대학원은 8월 10일부터 11일까지 이틀간 'Security@KAIST' 보안의 현재와 미래 기술세미나'를 개최한다. 과학기술정보통신부가 주최하고 지난해 8월 신설된 KAIST 정보보호대학원 융합보안 프로그램이 주관하는 이번 세미나는 보안 기술의 현황과 미래의 발전 방향을 전망하기 위해 마련됐다.

5G와 IoT 등 4차 산업혁명 기술을 결합한 ICT 융합서비스가 등장한 이후 보안 기술은 매우 광범위한 분야에 적용되고 있다. 그러나 신기술에 대한 정보 보안 교과서 한 권을 완성할 무렵이면 보다 진보한 또 다른 기술이 등장해 보안 문제는 다시 원점으로 돌아가 이를 해결해야 하는 상황이 발생한다.

KAIST 정보보호대학원은 이처럼 날로 가속화되는 보안 기술의 발전 양상에 빠르게 대처하기 위해 이번 기술세미나를 마련했다. 다양한 보안 분야의 최신 기술 동향을 파악하고 미래의 보안 기술 발전을 예측해 국내 보안산업을 지원하는 한편 국내 연구자들이 세계 최고 수준의 보안 기술을 연구할 수 있도록 돕는 것이 이번 세미나의 목표다.

10일 첫날 세미나에서는 '소프트웨어 및 시스템보안'을 주제로 다룬다. 신인식 정보보호대학원 책임교수가 '멀티 디바이스 모바일 플랫폼(Multi-device Mobile Platform): UI와 보안'이라는 주제로 하나의 앱을 여러 조각으로 분할하고 각 조각들을 여러 기기에서 동시에 실행할 수 있는 새로운 멀티 디바이스 모바일 운영체제 기술에 관해 공유한다. 이와 함께, 허기홍 교수의 '소프트웨어 정적 분석', 차상길 교수의 `퍼징(Fuzzing)', 강병훈 교수의 '트러스티드 컴퓨팅(Trusted Computing)을 향한 신뢰 실행환경' 강연도 함께 진행된다. 이튿날인 11일에는 '네트워크, IoT 보안 그리고 암호'를 주제로 김용대 교수가 첫 강연자로 나선다. 김 교수는 자율주행차·드론·로봇으로 대표되는 인간을 대체하는 무인 이동체들의 안전성 보장에 관한 견해와 앞으로 나타날 수 있는 새로운 보안 문제점을 제시하는 `무인 이동체 보안'에 대해 강연한다. 그리고, 이주영 교수와 강민석 교수는 각각 '대칭 키 보안과 응용'과 '어드밴스드 디도스(Advanced DDoS)의 공격 및 방어'를 주제로, 마지막으로 신승원 교수는 'SDN/NFV 보안'에 관련한 내용을 전달할 예정이다. 정보보호대학원 관계자는 "세계 최고 수준의 보안 분야 전문가 8인이 나서는 이번 기술세미나는 국제적으로 손꼽히는 보안 분야 TOP4 학회에서 발표된 논문과 학회지에 게재된 최신 기술들을 중점적으로 소개하는 자리가 될 것ˮ이라고 설명했다.

KAIST는 작년 3월 과학기술정보통신부가 진행한 '지역전략산업 융합보안 핵심인재 양 사업' 공모에 선정돼 같은 해 8월 융합보안 프로그램을 개설했다. 올 8월 현재 7명의 석사과정 학생들이 4차 산업혁명 시대 스마트시티에 특화된 융합보안 관련 분야를 학습 중이다. 이와 관련해 KAIST는 안랩, LGU+, 네이버, 세종시 등 16개 유수 기업 및 기관이 참여하는 콘소시엄인 'Security@KAIST'를 구성하고, KAIST 캠퍼스를 테스트베드로 만들어 지역 거점 연구시설로 활용하고 있다. 신인식 KAIST 정보보호대학원 책임교수는 "KAIST는 실제 산업 현장에서 발생하는 보안 수요와 실무적 난제를 해결하는 협업형 프로젝트를 활발하게 추진해 융합보안 산학협력의 새로운 모델을 제시하고자 한다ˮ라고 강조했다. 이어 신 교수는 "관련 연구 결과물을 학계와 공유하기 위해 주기적인 세미나, 기술 설명회, 특강 등을 개최해 한국 보안 산업 및 연구의 발전을 지원할 예정ˮ라고 덧붙였다. 이번 'Security@KAIST' 보안의 현재와 미래 기술세미나'는 코로나19 확산 방지 차원에서 전면 온라인으로 개최된다. 국내 스마트시티·보안 관련 기업 및 대학(원)생이라면 누구나 참여할 수 있으며, 참가비를 포함한 세부 사항은 KAIST 정보보호대학원 홈페이지(https://gsis.kaist.ac.kr/)에서 확인할 수 있다.

2020.08.05

조회수 25447

-

실시간 영상 전송 보안 기술 개발

전산학부 김명철 교수 연구팀이 웹캠, 영상 드론, CCTV, 증강현실(AR), 가상현실(VR) 등에 사용하는 영상 전송 장비용 실시간 영상 암호화 및 전산 자원(CPU, 배터리 등) 소모 저감 기술을 개발했다.

연구팀의 실시간 영상 전송 보안기술은 비디오 코덱 종류에 상관없이 적용될 수 있는 범용성을 가질 뿐 아니라 영상전송기기의 CPU나 배터리를 최대 50%까지 절약하면서도 최고 수준의 보안성능을 제공하는 결과를 보였다.

고경민 박사 주도로 개발된 이번 연구결과는 보안 분야의 국제 학술지 IEEE TDSC(Transactions on Dependable and Secure Computing) 3월 13일 자 온라인판에 게재됐다. (논문명: Secure video transmission framework for battery-powered video devices) 또한, 국내 특허로 등록, 미국특허로 출원돼 2차 심사가 진행 중이다. (국내특허명: 통신 시스템의 암호화 패킷 전송 방법)

기존 실시간 영상 전송 보안기술은 촬영한 모든 영상을 암호화해 전송하거나 비디오 데이터 식별 없이 무작위로 암호화하기 때문에 전산 자원이 제한된 상황에서 적용하기에는 한계가 있다. 문제 해결을 위해 연구팀은 새로운 실시간 영상 암호화 및 배터리 소모 저감 기술을 개발했다. 이 기술은 영상전송 장비에서 동작하는 자원 모니터링 결과에 따라 카메라로 촬영한 영상을 구성하는 비디오 데이터를 데이터중요도 관점에서 선별적으로 암호화 전송을 수행한다.

암호화 전송 시에는 영상 송신 장비의 가용자원량에 따라 실시간으로 암호화 정도를 조정하며, 다중 전송경로 지원을 통해 보안성을 높인다. 수신된 영상 데이터는 실시간 영상 재생이 가능한 단위로 그 순서를 복원한 후 화면에 표시된다. 이 기술은 가용 전산 자원의 모니터링 결과에 따라 촬영된 영상을 구성하는 비디오 데이터 단위로 암호화가 가능해 전산 자원 가용량에 따른 선별적 적용이 가능하다.

연구팀은 카메라 장비를 상용 영상 드론에 탑재해 무선을 통한 영상전송 시 전산 자원 소모를 낮추면서 보안성을 높일 수 있음을 증명했다. 최근 코로나로 인해 널리 활용되는 비대면 강의 및 미팅의 보안성 강화에 기여할 수 있을 것으로 기대된다.

김명철 교수는 “영상전송 보안이 중요한 온라인 교육/회의, 스마트시티의 CCTV, 민군 드론 영상 송수신, 증강현실(AR), 가상현실(VR) 등에서 특허화된 개발기술이 원천기술로 활용될 수 있도록 산학협력을 활발히 추진하고 있다”라고 말했다.

실시간 영상 전송 보안 기술 개발

전산학부 김명철 교수 연구팀이 웹캠, 영상 드론, CCTV, 증강현실(AR), 가상현실(VR) 등에 사용하는 영상 전송 장비용 실시간 영상 암호화 및 전산 자원(CPU, 배터리 등) 소모 저감 기술을 개발했다.

연구팀의 실시간 영상 전송 보안기술은 비디오 코덱 종류에 상관없이 적용될 수 있는 범용성을 가질 뿐 아니라 영상전송기기의 CPU나 배터리를 최대 50%까지 절약하면서도 최고 수준의 보안성능을 제공하는 결과를 보였다.

고경민 박사 주도로 개발된 이번 연구결과는 보안 분야의 국제 학술지 IEEE TDSC(Transactions on Dependable and Secure Computing) 3월 13일 자 온라인판에 게재됐다. (논문명: Secure video transmission framework for battery-powered video devices) 또한, 국내 특허로 등록, 미국특허로 출원돼 2차 심사가 진행 중이다. (국내특허명: 통신 시스템의 암호화 패킷 전송 방법)

기존 실시간 영상 전송 보안기술은 촬영한 모든 영상을 암호화해 전송하거나 비디오 데이터 식별 없이 무작위로 암호화하기 때문에 전산 자원이 제한된 상황에서 적용하기에는 한계가 있다. 문제 해결을 위해 연구팀은 새로운 실시간 영상 암호화 및 배터리 소모 저감 기술을 개발했다. 이 기술은 영상전송 장비에서 동작하는 자원 모니터링 결과에 따라 카메라로 촬영한 영상을 구성하는 비디오 데이터를 데이터중요도 관점에서 선별적으로 암호화 전송을 수행한다.

암호화 전송 시에는 영상 송신 장비의 가용자원량에 따라 실시간으로 암호화 정도를 조정하며, 다중 전송경로 지원을 통해 보안성을 높인다. 수신된 영상 데이터는 실시간 영상 재생이 가능한 단위로 그 순서를 복원한 후 화면에 표시된다. 이 기술은 가용 전산 자원의 모니터링 결과에 따라 촬영된 영상을 구성하는 비디오 데이터 단위로 암호화가 가능해 전산 자원 가용량에 따른 선별적 적용이 가능하다.

연구팀은 카메라 장비를 상용 영상 드론에 탑재해 무선을 통한 영상전송 시 전산 자원 소모를 낮추면서 보안성을 높일 수 있음을 증명했다. 최근 코로나로 인해 널리 활용되는 비대면 강의 및 미팅의 보안성 강화에 기여할 수 있을 것으로 기대된다.

김명철 교수는 “영상전송 보안이 중요한 온라인 교육/회의, 스마트시티의 CCTV, 민군 드론 영상 송수신, 증강현실(AR), 가상현실(VR) 등에서 특허화된 개발기술이 원천기술로 활용될 수 있도록 산학협력을 활발히 추진하고 있다”라고 말했다.

2020.04.16

조회수 8928

해킹 공격 막는 암호 반도체 최초 개발

사물인터넷(IoT), 자율 주행 등 5G/6G 시대 소자 또는 기기 간의 상호 정보 교환이 급증함에 따라 해킹 공격이 고도화되고 있다. 이에 따라, 기기에서 데이터를 안전하게 전송하기 위해서는 보안 기능 강화가 필수적이다.

우리 대학 전기및전자공학부 최양규 교수와 류승탁 교수 공동연구팀이 ‘해킹 막는 세계 최초 보안용 암호 반도체’를 개발하는 데 성공했다고 29일 밝혔다.

연구팀은 100% 실리콘 호환 공정으로 제작된 핀펫(FinFET) 기반 보안용 암호반도체 크립토그래픽 트랜지스터(cryptographic transistor, 이하 크립토리스터(cryptoristor))를 세계 최초로 개발했다. 이는 트랜지스터 하나로 이루어진 독창적 구조를 갖고 있을 뿐만 아니라, 동작 방식 또한 독특해 유일무이한 특성을 구비한 난수발생기다.

인공지능 등의 모든 보안 환경에서 가장 중요한 요소는 난수발생기이다. 가장 널리 사용되는 보안 칩인 ‘고급 암호화 표준(advanced encryption standard, AES)’에서 난수발생기는 핵심 요소로, AES 보안 칩 전체 면적의 약 75%, 에너지 소모의 85% 이상을 차지한다. 따라서, 모바일 혹은 사물인터넷(IoT)에 탑재가 가능한 저전력/초소형 난수발생기 개발이 시급하다.

기존의 난수발생기는 전력 소모가 매우 크고 실리콘 CMOS 공정과의 호환성이 떨어진다는 단점이 있고, 회로 기반의 난수발생기들은 점유 면적이 매우 크다는 단점이 있다.

연구팀은 기존 세계 최고 수준 연구 대비 전력 소모와 점유 면적 모두 수천 배 이상 작은 암호 반도체인 단일 소자 기반의 크립토리스터(cryptoristor)를 개발했다. 절연층이 실리콘 하부에 형성되어 있는 실리콘 온 인슐레이터(Silicon-on-Insulator, SOI) 기판 위에 제작된 핀펫(FinFET)이 가지는 내재적인 전위 불안정성을 이용해 무작위적으로 0과 1을 예측 불가능하게 내보내는 난수발생기를 개발했다.

다시 설명하면, 보통 모바일 기기 등에서 정보를 교환할 때 데이터를 암호화하는 알고리즘에는 해커가 암호화한 알고리즘을 예측할 수 없도록 하는 것이 중요하다. 이에 무작위의 0과 1이 난수이며 0과 1의 배열이 매번 다른 결과가 나오게 하여 예측 불가능성을 가지도록 함으로써 공격자가 예측하지 못하도록 차단하는 방식이다.

특히, 크립토리스터 기반 난수발생기 연구는 국제적으로도 구현한 사례가 없는 세계 최초의 연구이면서, 기존 논리 연산용 또는 메모리용 소자와 동일한 구조의 트랜지스터이기 때문에, 현재 반도체 설비를 이용한 양산 공정으로 100% 제작이 가능하며 저비용으로 빠르게 대량생산이 가능하다는 점에서 의미가 크다.

연구를 주도한 김승일 박사과정은 개발된 “암호 반도체로서 초소형/저전력 난수발생기는 특유의 예측 불가능성으로 인해 보안 기능을 강화해 칩 또는 칩 간의 통신 보안으로 안전한 초연결성을 지원할 수 있고, 특히 기존 연구 대비 에너지, 집적도, 비용 측면에서 탁월한 장점을 갖고 있어 사물인터넷(IoT) 기기 환경에 적합하다”고 연구의 의의를 설명했다.

전기및전자공학부 김승일 박사과정이 제1 저자, 유형진 석사가 공저자로 참여한 이번 연구는 국제학술지 ‘사이언스(Science)’의 자매지인 ‘사이언스 어드밴시스(Science Advances)’ 2024년 2월 온라인판에 정식 출판됐다. (논문명 : Cryptographic transistor for true random number generator with low power consumption)

한편 이번 연구는 한국연구재단 차세대지능형반도체기술개발사업, 국가반도체연구실지원핵심기술개발사업의 지원을 받아 수행됐다.

2024.02.29 조회수 2503

해킹 공격 막는 암호 반도체 최초 개발

사물인터넷(IoT), 자율 주행 등 5G/6G 시대 소자 또는 기기 간의 상호 정보 교환이 급증함에 따라 해킹 공격이 고도화되고 있다. 이에 따라, 기기에서 데이터를 안전하게 전송하기 위해서는 보안 기능 강화가 필수적이다.

우리 대학 전기및전자공학부 최양규 교수와 류승탁 교수 공동연구팀이 ‘해킹 막는 세계 최초 보안용 암호 반도체’를 개발하는 데 성공했다고 29일 밝혔다.

연구팀은 100% 실리콘 호환 공정으로 제작된 핀펫(FinFET) 기반 보안용 암호반도체 크립토그래픽 트랜지스터(cryptographic transistor, 이하 크립토리스터(cryptoristor))를 세계 최초로 개발했다. 이는 트랜지스터 하나로 이루어진 독창적 구조를 갖고 있을 뿐만 아니라, 동작 방식 또한 독특해 유일무이한 특성을 구비한 난수발생기다.

인공지능 등의 모든 보안 환경에서 가장 중요한 요소는 난수발생기이다. 가장 널리 사용되는 보안 칩인 ‘고급 암호화 표준(advanced encryption standard, AES)’에서 난수발생기는 핵심 요소로, AES 보안 칩 전체 면적의 약 75%, 에너지 소모의 85% 이상을 차지한다. 따라서, 모바일 혹은 사물인터넷(IoT)에 탑재가 가능한 저전력/초소형 난수발생기 개발이 시급하다.

기존의 난수발생기는 전력 소모가 매우 크고 실리콘 CMOS 공정과의 호환성이 떨어진다는 단점이 있고, 회로 기반의 난수발생기들은 점유 면적이 매우 크다는 단점이 있다.

연구팀은 기존 세계 최고 수준 연구 대비 전력 소모와 점유 면적 모두 수천 배 이상 작은 암호 반도체인 단일 소자 기반의 크립토리스터(cryptoristor)를 개발했다. 절연층이 실리콘 하부에 형성되어 있는 실리콘 온 인슐레이터(Silicon-on-Insulator, SOI) 기판 위에 제작된 핀펫(FinFET)이 가지는 내재적인 전위 불안정성을 이용해 무작위적으로 0과 1을 예측 불가능하게 내보내는 난수발생기를 개발했다.

다시 설명하면, 보통 모바일 기기 등에서 정보를 교환할 때 데이터를 암호화하는 알고리즘에는 해커가 암호화한 알고리즘을 예측할 수 없도록 하는 것이 중요하다. 이에 무작위의 0과 1이 난수이며 0과 1의 배열이 매번 다른 결과가 나오게 하여 예측 불가능성을 가지도록 함으로써 공격자가 예측하지 못하도록 차단하는 방식이다.

특히, 크립토리스터 기반 난수발생기 연구는 국제적으로도 구현한 사례가 없는 세계 최초의 연구이면서, 기존 논리 연산용 또는 메모리용 소자와 동일한 구조의 트랜지스터이기 때문에, 현재 반도체 설비를 이용한 양산 공정으로 100% 제작이 가능하며 저비용으로 빠르게 대량생산이 가능하다는 점에서 의미가 크다.

연구를 주도한 김승일 박사과정은 개발된 “암호 반도체로서 초소형/저전력 난수발생기는 특유의 예측 불가능성으로 인해 보안 기능을 강화해 칩 또는 칩 간의 통신 보안으로 안전한 초연결성을 지원할 수 있고, 특히 기존 연구 대비 에너지, 집적도, 비용 측면에서 탁월한 장점을 갖고 있어 사물인터넷(IoT) 기기 환경에 적합하다”고 연구의 의의를 설명했다.

전기및전자공학부 김승일 박사과정이 제1 저자, 유형진 석사가 공저자로 참여한 이번 연구는 국제학술지 ‘사이언스(Science)’의 자매지인 ‘사이언스 어드밴시스(Science Advances)’ 2024년 2월 온라인판에 정식 출판됐다. (논문명 : Cryptographic transistor for true random number generator with low power consumption)

한편 이번 연구는 한국연구재단 차세대지능형반도체기술개발사업, 국가반도체연구실지원핵심기술개발사업의 지원을 받아 수행됐다.

2024.02.29 조회수 2503 국정원 등 대학 연구보안교육 협의회와 공동 워크숍 개최

우리 대학은 '대학 연구보안교육 협의회 워크숍'을 오는 18일 KAIST 대전 본원에서 개최했다. 첨단 과학기술이 국가의 경쟁력을 좌우하는 글로벌 기술패권 시대가 본격적으로 대두되며, 세계 각국은 자국의 첨단기술 보호 및 경쟁국의 산업정보 수집에 총력을 기울이는 실정이다. 이런 상황에서 졸업 후 기업이나 연구기관으로 진출하는 학생들의 연구보안 의식을 제고하려는 노력은 기술 유출을 예방하는 첫걸음이자 국가의 기술경쟁력을 강화하는 방안으로 중요성이 높아지고 있다.

국가정보원(원장 김규현, 이하 국정원), 국가과학기술인력개발원(원장 정해관 직무대행, 이하 KIRD) 및 부산대학교(총장 차정인)와 공동 주관하는 이번 워크숍은 지난해 6월 발족한 '대학 연구보안교육 협의회(이하 협의회)'가 1년간 추진한 연구보안 교육혁신 성과를 공유하는 자리다.이날 열리는 행사에는 KAIST 등 4대 과기특성화대학, 부산대학교 등 47개 대학과 국정원, 과학기술정보통신부, KIRD 관계자 등 79명이 참석한다. KAIST는 연구보안교육 의무화 성과와 국내 대학 중 최초로 시행하는 '찾아가는 연구실 보안컨설팅 사업(이하 보안컨설팅)' 등 예방보안 강화 사례를 발표한다.

특히, 2021년 국정원의 자문을 받아 KIRD과 함께 개발한 온라인 연구보안 교과과정은 학부 및 대학원 신입생 전체를 대상으로 시행해 2022년 봄학기부터 현재까지 4,830여 명의 학생이 수강을 완료했다.

또한, KIRD는 별도 개발한 연구보안교육 콘텐츠의 추진 경과 및 대학에 실제로 배포해 활용된 성과를 소개한다. 덕성여자대학교와 UNIST는 KIRD의 연구보안교육 콘텐츠를 재학생 교육에 활용한 사례를 소개하고, 이러한 성과를 타 대학으로 확산하는 데 필요한 지원방안 등을 논의하는 시간을 가질 예정이다.

국정원 관계자는 "작년 발족한 협의회가 1년이라는 짧은 기간 동안 연구보안 교육콘텐츠 신규개발과 확산 등 유의미한 성과를 창출하도록 적극 지원하였으며, 향후에도 국정원은 KAIST를 벤치마킹한 연구보안교육 의무화 모델을 전국 대학으로 확산시키기 위한 지원을 아끼지 않을 것"이라고 밝혔다.

김부현 KIRD 인재교육 본부장은 "'대학(원)생을 위한 연구보안관리 과정'은 예비 과학기술인이 연구자로 성장하기 위해 필요한 연구보안 사례 및 제도 중심으로 구성하였다"라며, "과학기술인 알파캠퍼스를 통해 많은 대학이 활용할 수 있기를 바란다"라고 말했다.

조병관 KAIST 연구처장은 "산업기술보호법에는 교수와 연구원뿐만 아니라 학생도 연구보안을 준수해야 하는 대상으로 명시되어 있다"라면서 "졸업 후 신진연구자로 활동할 학생들이 교육 현장에서 연구기술보안 소양을 쌓을 수 있는 환경을 만들어 가는 일에 KAIST가 앞장서서 노력하겠다"라고 전했다. 한편, KAIST, UNIST(총장 이용훈), GIST(총장 임기철), DGIST(총장 국양) 등 4대 과기특성화대학과 국정원 및 KIRD를 주축으로 창립된 대학 연구보안교육 협의회는 KAIST가 선도한 연구보안 교육모델을 확산시키기 위해 ‘전국대학교 산학협력단장·연구처장 협의회’ 소속 대학들과 협력하고 있다.

2023.07.19 조회수 2883

국정원 등 대학 연구보안교육 협의회와 공동 워크숍 개최

우리 대학은 '대학 연구보안교육 협의회 워크숍'을 오는 18일 KAIST 대전 본원에서 개최했다. 첨단 과학기술이 국가의 경쟁력을 좌우하는 글로벌 기술패권 시대가 본격적으로 대두되며, 세계 각국은 자국의 첨단기술 보호 및 경쟁국의 산업정보 수집에 총력을 기울이는 실정이다. 이런 상황에서 졸업 후 기업이나 연구기관으로 진출하는 학생들의 연구보안 의식을 제고하려는 노력은 기술 유출을 예방하는 첫걸음이자 국가의 기술경쟁력을 강화하는 방안으로 중요성이 높아지고 있다.

국가정보원(원장 김규현, 이하 국정원), 국가과학기술인력개발원(원장 정해관 직무대행, 이하 KIRD) 및 부산대학교(총장 차정인)와 공동 주관하는 이번 워크숍은 지난해 6월 발족한 '대학 연구보안교육 협의회(이하 협의회)'가 1년간 추진한 연구보안 교육혁신 성과를 공유하는 자리다.이날 열리는 행사에는 KAIST 등 4대 과기특성화대학, 부산대학교 등 47개 대학과 국정원, 과학기술정보통신부, KIRD 관계자 등 79명이 참석한다. KAIST는 연구보안교육 의무화 성과와 국내 대학 중 최초로 시행하는 '찾아가는 연구실 보안컨설팅 사업(이하 보안컨설팅)' 등 예방보안 강화 사례를 발표한다.

특히, 2021년 국정원의 자문을 받아 KIRD과 함께 개발한 온라인 연구보안 교과과정은 학부 및 대학원 신입생 전체를 대상으로 시행해 2022년 봄학기부터 현재까지 4,830여 명의 학생이 수강을 완료했다.

또한, KIRD는 별도 개발한 연구보안교육 콘텐츠의 추진 경과 및 대학에 실제로 배포해 활용된 성과를 소개한다. 덕성여자대학교와 UNIST는 KIRD의 연구보안교육 콘텐츠를 재학생 교육에 활용한 사례를 소개하고, 이러한 성과를 타 대학으로 확산하는 데 필요한 지원방안 등을 논의하는 시간을 가질 예정이다.

국정원 관계자는 "작년 발족한 협의회가 1년이라는 짧은 기간 동안 연구보안 교육콘텐츠 신규개발과 확산 등 유의미한 성과를 창출하도록 적극 지원하였으며, 향후에도 국정원은 KAIST를 벤치마킹한 연구보안교육 의무화 모델을 전국 대학으로 확산시키기 위한 지원을 아끼지 않을 것"이라고 밝혔다.

김부현 KIRD 인재교육 본부장은 "'대학(원)생을 위한 연구보안관리 과정'은 예비 과학기술인이 연구자로 성장하기 위해 필요한 연구보안 사례 및 제도 중심으로 구성하였다"라며, "과학기술인 알파캠퍼스를 통해 많은 대학이 활용할 수 있기를 바란다"라고 말했다.

조병관 KAIST 연구처장은 "산업기술보호법에는 교수와 연구원뿐만 아니라 학생도 연구보안을 준수해야 하는 대상으로 명시되어 있다"라면서 "졸업 후 신진연구자로 활동할 학생들이 교육 현장에서 연구기술보안 소양을 쌓을 수 있는 환경을 만들어 가는 일에 KAIST가 앞장서서 노력하겠다"라고 전했다. 한편, KAIST, UNIST(총장 이용훈), GIST(총장 임기철), DGIST(총장 국양) 등 4대 과기특성화대학과 국정원 및 KIRD를 주축으로 창립된 대학 연구보안교육 협의회는 KAIST가 선도한 연구보안 교육모델을 확산시키기 위해 ‘전국대학교 산학협력단장·연구처장 협의회’ 소속 대학들과 협력하고 있다.

2023.07.19 조회수 2883 연어 DNA를 활용해서도 위조방지 가능

30년이 걸린 천경자 화백의 미인도 관련 위작 스캔들을 보면 알 수 있듯이, 복제방지 분야에 문외한일 가능성이 큰 예술창작자에게 추가적인 짐을 지우고 있다. 이를 해결하기 위한 전자적 방식보다는 광학적 방식으로 예술가에게 친화적인 방식인 브러시로 바르는 즉시 형성되는 물리적 복제 방지 기능(PUF)의 위조 방지 플랫폼 기술이 필요하다.

우리 대학 화학과 윤동기 교수 연구팀이 연성 소재(Soft material)의 자기조립(Self-assembly) 시 발생하는 무작위 패턴을 이용해 보안․인증 원천기술을 개발했다고 23일 밝혔다.

최근 사물인터넷의 발달로 다양한 전자기기 및 서비스가 인터넷으로 연결되어 신기능 창출이 가능하게 되는 동시에 개인의 프라이버시를 침해하는 위조 기술도 발달되어 그 피해를 입는 사례가 빈번하게 보고되고 있다. 그에 따라 더욱 강력하고 높은 보안성을 갖춘 위조 방지 기술에 대한 요구가 꾸준히 증가하고 있다.

연구팀이 개발한 이번 연구는 두 종류의 연성 소재가 자기조립되는 과정에서 자발적으로 발생하는 무작위 패턴을 활용해 사람의 지문과 같이 복제 불가능한 보안 기능을 할 수 있다는 것으로, 보안 분야의 전문가가 아니라도 마치 그림을 그리듯이 위조 방지 기술을 구현할 수 있다는 측면에서 큰 의의를 갖는다. 연구팀은 두 가지 방법을 개발했다.

첫 번째 방법은 액정물질을 이용한 것이다. 액정물질이 패턴 기판 속에 갇혀있을 때, 자발적으로 구조체의 대칭 파괴가 발생해 미로와 같은 구조체가 형성된다(그림 1). 오른쪽으로 트인 구조를 0(파랑), 왼쪽으로 트인 구조를 1(빨강)으로 정의하면, 이를 머신러닝을 이용한 객체 인식을 통해 디지털 코드(0과 1)로 변환돼 지문과 같은 역할을 할 수 있다고 연구팀은 확인했다. 본 연구의 경우 기존의 복잡한 반도체 패턴이 필요하지 않고, 핸드폰 카메라 정도의 해상도로 관찰할 수 있기에 비전문가도 사용할 수 있는 획기적인 기술이다. 이들은 기존의 반도체 칩을 이용한 방법에 비해 쉽게 정보를 재구성할 수 있다는 특이점을 가지고 있다.

두 번째 방법은 연어에서 추출한 DNA를 이용한 것이다. 추출된 DNA를 물에 녹여 붓으로 바르게 되면 좌굴 불안정성(Buckling instability)이 발생해 얼룩말의 무늬와 같은 무작위 패턴을 형성하게 된다. 이때, 무작위한 패턴들은 지문의 특징인 능선 끝 (Ridge Ending)과 분기점 (Bifurcation)이 나타나며 이 또한, 0, 혹은 1로 정의하여, 머신러닝을 통해 디지털화를 할 수 있다. 연구팀은 기존에 널리 사용되고 있는 지문 인식 기술을 이 패턴에 적용해 인공지문과 같이 사용했다. 이 방법은 쉽게 붓으로 제작 가능하며 다양한 색을 혼입시킬 수 있으므로 새로운 보안 잉크로 사용될 수 있다.

연구팀이 개발한 보안기술은 간단한 유기 물질만 사용하고 공정이 단순해 저비용으로 쉽게 보안 코드를 제작할 수 있다. 또한, 제조자의 목적에 따라 원하는 모양 및 크기대로 만들 수 있을 뿐만 아니라 같은 방법으로 제작하더라도 형성되는 무작위 패턴은 모두 다르므로 높은 보안 기능을 가능하게 함으로써 무궁무진한 시장성과 잠재력을 가지고 있다.

윤동기 교수는 “이번 연구들은 자기조립 시 발생하는 자연의 무작위성을 있는 그대로 받아들여 제조자조차 복제할 수 없는 인간의 지문과 같은 역할을 하는 패턴을 제작한 것ˮ이라며, “이러한 아이디어는 자연계에 존재하는 수많은 무작위성을 보안 시스템에 적용할 수 있는 기술의 초석이 될 수 있다ˮ고 설명했다.

한편, 두 연구는 모두 국제 학술지 어드밴스드 머터리얼즈(Advanced Materials)에 “1Planar Spin Glass with Topologically-Protected Mazes in the Liquid Crystal Targeting for Reconfigurable Micro Security Media”와 “2Paintable Physical Unclonable Function Using DNA”의 이름으로 5월 6일과 5일 자에 각각 게재됐다.

1박건형, 최윤석, 권석준*, 윤동기* / 2박순모†, 박건형†, 윤동기* : 공동 제1 저자, * 교신저자.

한편 이번 연구는 과학기술정보통신부-한국연구재단의 지원을 받은 멀티스케일 카이랄 구조체 연구센터, BRIDGE융합연구개발사업, 함께달리기사업, 삼성미래기술육성사업 등의 지원을 받아 수행됐다.

2023.05.23 조회수 5880

연어 DNA를 활용해서도 위조방지 가능

30년이 걸린 천경자 화백의 미인도 관련 위작 스캔들을 보면 알 수 있듯이, 복제방지 분야에 문외한일 가능성이 큰 예술창작자에게 추가적인 짐을 지우고 있다. 이를 해결하기 위한 전자적 방식보다는 광학적 방식으로 예술가에게 친화적인 방식인 브러시로 바르는 즉시 형성되는 물리적 복제 방지 기능(PUF)의 위조 방지 플랫폼 기술이 필요하다.

우리 대학 화학과 윤동기 교수 연구팀이 연성 소재(Soft material)의 자기조립(Self-assembly) 시 발생하는 무작위 패턴을 이용해 보안․인증 원천기술을 개발했다고 23일 밝혔다.

최근 사물인터넷의 발달로 다양한 전자기기 및 서비스가 인터넷으로 연결되어 신기능 창출이 가능하게 되는 동시에 개인의 프라이버시를 침해하는 위조 기술도 발달되어 그 피해를 입는 사례가 빈번하게 보고되고 있다. 그에 따라 더욱 강력하고 높은 보안성을 갖춘 위조 방지 기술에 대한 요구가 꾸준히 증가하고 있다.

연구팀이 개발한 이번 연구는 두 종류의 연성 소재가 자기조립되는 과정에서 자발적으로 발생하는 무작위 패턴을 활용해 사람의 지문과 같이 복제 불가능한 보안 기능을 할 수 있다는 것으로, 보안 분야의 전문가가 아니라도 마치 그림을 그리듯이 위조 방지 기술을 구현할 수 있다는 측면에서 큰 의의를 갖는다. 연구팀은 두 가지 방법을 개발했다.

첫 번째 방법은 액정물질을 이용한 것이다. 액정물질이 패턴 기판 속에 갇혀있을 때, 자발적으로 구조체의 대칭 파괴가 발생해 미로와 같은 구조체가 형성된다(그림 1). 오른쪽으로 트인 구조를 0(파랑), 왼쪽으로 트인 구조를 1(빨강)으로 정의하면, 이를 머신러닝을 이용한 객체 인식을 통해 디지털 코드(0과 1)로 변환돼 지문과 같은 역할을 할 수 있다고 연구팀은 확인했다. 본 연구의 경우 기존의 복잡한 반도체 패턴이 필요하지 않고, 핸드폰 카메라 정도의 해상도로 관찰할 수 있기에 비전문가도 사용할 수 있는 획기적인 기술이다. 이들은 기존의 반도체 칩을 이용한 방법에 비해 쉽게 정보를 재구성할 수 있다는 특이점을 가지고 있다.

두 번째 방법은 연어에서 추출한 DNA를 이용한 것이다. 추출된 DNA를 물에 녹여 붓으로 바르게 되면 좌굴 불안정성(Buckling instability)이 발생해 얼룩말의 무늬와 같은 무작위 패턴을 형성하게 된다. 이때, 무작위한 패턴들은 지문의 특징인 능선 끝 (Ridge Ending)과 분기점 (Bifurcation)이 나타나며 이 또한, 0, 혹은 1로 정의하여, 머신러닝을 통해 디지털화를 할 수 있다. 연구팀은 기존에 널리 사용되고 있는 지문 인식 기술을 이 패턴에 적용해 인공지문과 같이 사용했다. 이 방법은 쉽게 붓으로 제작 가능하며 다양한 색을 혼입시킬 수 있으므로 새로운 보안 잉크로 사용될 수 있다.

연구팀이 개발한 보안기술은 간단한 유기 물질만 사용하고 공정이 단순해 저비용으로 쉽게 보안 코드를 제작할 수 있다. 또한, 제조자의 목적에 따라 원하는 모양 및 크기대로 만들 수 있을 뿐만 아니라 같은 방법으로 제작하더라도 형성되는 무작위 패턴은 모두 다르므로 높은 보안 기능을 가능하게 함으로써 무궁무진한 시장성과 잠재력을 가지고 있다.

윤동기 교수는 “이번 연구들은 자기조립 시 발생하는 자연의 무작위성을 있는 그대로 받아들여 제조자조차 복제할 수 없는 인간의 지문과 같은 역할을 하는 패턴을 제작한 것ˮ이라며, “이러한 아이디어는 자연계에 존재하는 수많은 무작위성을 보안 시스템에 적용할 수 있는 기술의 초석이 될 수 있다ˮ고 설명했다.

한편, 두 연구는 모두 국제 학술지 어드밴스드 머터리얼즈(Advanced Materials)에 “1Planar Spin Glass with Topologically-Protected Mazes in the Liquid Crystal Targeting for Reconfigurable Micro Security Media”와 “2Paintable Physical Unclonable Function Using DNA”의 이름으로 5월 6일과 5일 자에 각각 게재됐다.

1박건형, 최윤석, 권석준*, 윤동기* / 2박순모†, 박건형†, 윤동기* : 공동 제1 저자, * 교신저자.

한편 이번 연구는 과학기술정보통신부-한국연구재단의 지원을 받은 멀티스케일 카이랄 구조체 연구센터, BRIDGE융합연구개발사업, 함께달리기사업, 삼성미래기술육성사업 등의 지원을 받아 수행됐다.

2023.05.23 조회수 5880 스핀 소자 기반 물리적 복제방지 보안기술 개발

우리 대학 신소재공학과 박병국 교수팀이 물리학과 김갑진 교수 연구팀 및 현대자동차와 공동연구를 통해 자성메모리(Magnetic random-access memory, MRAM)를 기반으로 사람의 지문과 같이 매번 다른 패턴을 갖는 하드웨어 보안인증 원천 기술을 개발하는 데 성공했다고 30일 밝혔다.

박병국 교수 연구팀은 반강자성체-하부강자성체-비자성체-상부강자성체 다층박막 구조에서 무자기장(field-free) 스핀-궤도 토크(spin-orbit torque, SOT)로 동작하는 MRAM 소자의 스위칭 극성을 무작위적으로 분포시켜 물리적 복제 불가능성(physical unclonable function, 이하 PUF)을 지닌 보안소자를 개발하는 것이 가능함을 입증했다. 이 기술은 고온 및 고자기장 등의 환경에서도 높은 동작 신뢰도 및 무작위성을 유지하면서 작동 가능해 사물인터넷(IoT)을 비롯한 다양한 보안시스템에 응용될 수 있을 것으로 기대된다.

PUF를 이용한 하드웨어 기반 보안 소자는 동일한 공정 과정을 통해 제작해도 공정 편차에서 발생하는 제어되거나 예측할 수 없는 반도체소재/소자 간의 차이를 이용해 보안용 인증키를 형성하는 기술이다. 이는 기존 소프트웨어 기반 보안시스템과 다르게 외부 공격에 대해 높은 저항성을 지니는 장점이 있기에 최근 증가하고 있는 사물인터넷 기기 해킹 등의 보안 위협을 해결할 기술로 주목받고 있다.

하지만 기존에 주로 연구됐던 상보적 금속 산화물 반도체(complementary metal oxide semiconductor, CMOS) 소자 기반 물리적 복제방지기술은 외부 환경 변화에 민감하며 반복 동작 시 신뢰도가 낮아지는 문제점이 있다. 이에 반해 자성메모리(magnetic random-access memory, MRAM)를 포함한 자화를 이용해 정보를 저장하는 스핀트로닉스 기반 소자는 높은 내구성 및 안정성을 지니고 있고 환경 변화에 비교적 민감하지 않다. 따라서 이러한 특성을 이용해 물리적 복제방지기술을 개발한다면 현행 반도체 공정 기술과 호환이 가능하며 보안인증 등 다양한 활용 범위를 가지는 비휘발성 메모리 기반 보안 기술 개발을 기대할 수 있다.

신소재공학과 이수길 박사와 강재민 박사과정이 공동 제1 저자로 참여한 이번 연구는 국제 학술지 `어드벤스드 머티리얼스(Advanced Materials)'에 11월 10일 字 온라인 게재됐다. (논문명 : Spintronic physical unclonable functions based on field-free spin-orbit torque switching)

연구팀은 교환결합이 형성된 다층박막을 제작해 고온에서 교류 자기장 인가를 통해 교환결합의 방향의 좌우로 50:50의 비율을 갖는 무작위한 분포 생성했다. [그림1(a)] 이때 생성된 교환결합의 방향이 상부 강자성체의 무자기장 스위칭 부호를 결정하는 성질을 이용해 무작위한 분포 방향을 전기적으로 0과1의 이진법분포로 바꿔 출력했으며 이를 보안키로 활용하는 물리적 복제 방지 기술을 개발했다. [그림1(b) 및 1(c)]

연구팀이 개발한 스핀 기반 물리적 복제방지 기술은 50,000번 이상의 반복 동작 시에도 에러가 발생하지 않는 높은 내구성을 보이며 반도체소자가 기본적으로 요구하는 -100℃부터 125℃까지 넓은 온도 범위에서도 안정적으로 작동한다. 또한 무작위성의 원천으로 교환결합의 방향을 이용했기 때문에 자성체 기반 소자임에도 불구하고 외부 자기장을 이용해 저장된 무작위분포를 바꾸지 못하는 것을 확인했다.

공동 제1 저자인 이수길 박사와 강재민 연구원은 "이번 연구는 차세대 MRAM의 주요 기술인 스핀-궤도 토크 기반으로 보안소자 기술을 개발할 수 있다는 것을 제시한 것에 의미가 있으며 향후 유력한 차세대 메모리인 MRAM에 보안 소자 기술을 접목하는 연구가 활발히 이뤄질 것으로 예상 된다ˮ고 밝혔다.

한편 이번 연구는 현대자동차 및 과학기술정보통신부 PIM인공지능반도체핵심기술개발 사업과 중견연구자지원 사업 연구과제의 지원을 받아 수행됐다.

2022.12.02 조회수 4174

스핀 소자 기반 물리적 복제방지 보안기술 개발

우리 대학 신소재공학과 박병국 교수팀이 물리학과 김갑진 교수 연구팀 및 현대자동차와 공동연구를 통해 자성메모리(Magnetic random-access memory, MRAM)를 기반으로 사람의 지문과 같이 매번 다른 패턴을 갖는 하드웨어 보안인증 원천 기술을 개발하는 데 성공했다고 30일 밝혔다.

박병국 교수 연구팀은 반강자성체-하부강자성체-비자성체-상부강자성체 다층박막 구조에서 무자기장(field-free) 스핀-궤도 토크(spin-orbit torque, SOT)로 동작하는 MRAM 소자의 스위칭 극성을 무작위적으로 분포시켜 물리적 복제 불가능성(physical unclonable function, 이하 PUF)을 지닌 보안소자를 개발하는 것이 가능함을 입증했다. 이 기술은 고온 및 고자기장 등의 환경에서도 높은 동작 신뢰도 및 무작위성을 유지하면서 작동 가능해 사물인터넷(IoT)을 비롯한 다양한 보안시스템에 응용될 수 있을 것으로 기대된다.

PUF를 이용한 하드웨어 기반 보안 소자는 동일한 공정 과정을 통해 제작해도 공정 편차에서 발생하는 제어되거나 예측할 수 없는 반도체소재/소자 간의 차이를 이용해 보안용 인증키를 형성하는 기술이다. 이는 기존 소프트웨어 기반 보안시스템과 다르게 외부 공격에 대해 높은 저항성을 지니는 장점이 있기에 최근 증가하고 있는 사물인터넷 기기 해킹 등의 보안 위협을 해결할 기술로 주목받고 있다.

하지만 기존에 주로 연구됐던 상보적 금속 산화물 반도체(complementary metal oxide semiconductor, CMOS) 소자 기반 물리적 복제방지기술은 외부 환경 변화에 민감하며 반복 동작 시 신뢰도가 낮아지는 문제점이 있다. 이에 반해 자성메모리(magnetic random-access memory, MRAM)를 포함한 자화를 이용해 정보를 저장하는 스핀트로닉스 기반 소자는 높은 내구성 및 안정성을 지니고 있고 환경 변화에 비교적 민감하지 않다. 따라서 이러한 특성을 이용해 물리적 복제방지기술을 개발한다면 현행 반도체 공정 기술과 호환이 가능하며 보안인증 등 다양한 활용 범위를 가지는 비휘발성 메모리 기반 보안 기술 개발을 기대할 수 있다.

신소재공학과 이수길 박사와 강재민 박사과정이 공동 제1 저자로 참여한 이번 연구는 국제 학술지 `어드벤스드 머티리얼스(Advanced Materials)'에 11월 10일 字 온라인 게재됐다. (논문명 : Spintronic physical unclonable functions based on field-free spin-orbit torque switching)

연구팀은 교환결합이 형성된 다층박막을 제작해 고온에서 교류 자기장 인가를 통해 교환결합의 방향의 좌우로 50:50의 비율을 갖는 무작위한 분포 생성했다. [그림1(a)] 이때 생성된 교환결합의 방향이 상부 강자성체의 무자기장 스위칭 부호를 결정하는 성질을 이용해 무작위한 분포 방향을 전기적으로 0과1의 이진법분포로 바꿔 출력했으며 이를 보안키로 활용하는 물리적 복제 방지 기술을 개발했다. [그림1(b) 및 1(c)]

연구팀이 개발한 스핀 기반 물리적 복제방지 기술은 50,000번 이상의 반복 동작 시에도 에러가 발생하지 않는 높은 내구성을 보이며 반도체소자가 기본적으로 요구하는 -100℃부터 125℃까지 넓은 온도 범위에서도 안정적으로 작동한다. 또한 무작위성의 원천으로 교환결합의 방향을 이용했기 때문에 자성체 기반 소자임에도 불구하고 외부 자기장을 이용해 저장된 무작위분포를 바꾸지 못하는 것을 확인했다.

공동 제1 저자인 이수길 박사와 강재민 연구원은 "이번 연구는 차세대 MRAM의 주요 기술인 스핀-궤도 토크 기반으로 보안소자 기술을 개발할 수 있다는 것을 제시한 것에 의미가 있으며 향후 유력한 차세대 메모리인 MRAM에 보안 소자 기술을 접목하는 연구가 활발히 이뤄질 것으로 예상 된다ˮ고 밝혔다.

한편 이번 연구는 현대자동차 및 과학기술정보통신부 PIM인공지능반도체핵심기술개발 사업과 중견연구자지원 사업 연구과제의 지원을 받아 수행됐다.

2022.12.02 조회수 4174 딥러닝 적대적 공격을 막는 방어 프레임 개발

우리 대학 전기및전자공학부 노용만 교수 연구팀이 물체를 검출하는 딥러닝 신경망에 대한 적대적 공격을 방어하는 알고리즘을 개발했다고 15일 밝혔다.

최근 몇 년간 인공지능 딥러닝 신경망 기술이 나날이 발전하고 실세계에 활용되면서, 딥러닝 신경망 기술은 자율주행 및 물체검출 등 다양한 분야에서 떠오르는 핵심기술로 주목받고 있다.

하지만 현재의 딥러닝 기반 검출 네트워크는, 특정한 적대적 패턴을 입력 이미지에 악의적으로 주입하여 잘못된 예측 결과를 초래하는 적대적 공격에 대해 심각하게 취약하다. 적대적 패턴이란 공격자가 검출이 되지 않기 위해 인위적으로 만든 패턴이다. 이 패턴이 포함된 물체는 검출이 되지 않게 하는 것으로 적대적 패턴 공격이라 한다.

이러한 취약성은 인공지능으로 대표되는 딥러닝 기반의 모델을 국방이나 의료 및 자율주행 등 국민의 생명과 재산을 직접 다루는 분야에 적용할 때 크게 문제가 된다. 구체적인 예로 국방·보안을 위한 감시 정찰 분야에서 적군이 적대적 패턴으로 위장하여 침입하면 검출을 못하는 경우가 발생하여 국방 및 보안에 매우 큰 위험을 초래할 수 있다.

기존의 많은 연구가 적대적 패턴 공격을 막기 위해 노력했으나 추가로 복잡한 모듈이 필요하거나 네트워크를 처음부터 다시 학습해야 했기 때문에, 기존 연구는 실시간으로 동작하는 물체검출 알고리즘에 현실적으로 적용하기가 쉽지 않았다.

노 교수 연구팀은 물리적인 환경에서 적대적 패턴 공격의 원리를 반대로 이용해 적대적 공격을 막아내는 방어 프레임을 고안했다. 이러한 방어 프레임은 부가적인 복잡한 모듈이나 네트워크의 재학습이 필요하지 않으므로 보다 실용적이고 강인한 물체검출 네트워크를 구축하는데 폭넓게 응용 및 적용될 수 있을 것으로 기대된다.

공동 제1 저자인 전기및전자공학부 유영준 박사과정 학생과 이홍주 박사과정 학생 등이 함께 수행한 이번 연구는 영상처리 분야 최고의 국제 학술지인 `IEEE Transactions on Image Processing'에 11월 1일 자로 온라인 게재됐다. (논문명 : Defending Person Detection Against Adversarial Patch Attack by using Universal Defensive Frame).

연구팀은 문제 해결을 위해 적대적 공격의 원리를 역으로 이용해, 학습된 네트워크에 접근하지 않으면서도 입력단에서 방어할 수 있는 방어 프레임 기술을 고안했다.

연구팀의 방어 기술은 적대적 공격과 정반대로 물체검출 시 딥러닝 모델이 옳은 예측 결과를 내리도록 방어 프레임을 만드는 것이다. 이러한 방어 프레임은 마치 창과 방패의 싸움처럼 적대적 패턴과 함께 경쟁적으로 학습되며, 해당 과정을 반복해 최종적으로 모든 적대적 패턴 공격에 대해 높은 방어성능을 지니도록 최적화된다.

연구팀은 입력 이미지 외부에 덧붙이는 방어 프레임을 변화시킴으로써 손쉽게 방어성능을 조절할 수 있음을 확인했고, 개발된 방어 프레임은 인리아(INRIA) 검출 벤치마크 데이터셋에서 기존 방어 알고리즘 대비 평균 31.6% 정확도가 향상하는 성과를 거뒀다.

연구팀이 개발한 방어 프레임은 실시간 물체 탐지 시, 모델의 재학습 없이 적대적 패턴 공격을 방어할 수 있으므로 예측 시간 및 비용 절감을 크게 이룰 수 있을 것으로 기대된다.

연구팀은 나아가 이번 연구에서 개발된 방어 프레임을 물리적으로 직접 구현시켜서, 물리적 환경에 자연스레 놓여있는 적대적 패턴 공격과 마찬가지로 좀 더 접근성 있는 방어 방법으로도 활발히 응용될 수 있음을 제시하였다.

노용만 교수는 "국방 및 보안 분야에서 인공지능이 활용되기 위해서 아직 인공지능의 완전성을 높이는 많은 연구가 필요한데, 이번에 개발된 방어 기술은 이 분야들에서 인공지능 모델을 적용 시 실용적인 적대적 방어를 제시함에 의의가 있을 것ˮ이라며 "이 기술은 국방 감시정찰, 보안, 자율주행 분야에도 적용될 수 있을 것이다ˮ라고 말했다.

한편 이번 연구는 방위사업청과 국방과학연구소의 지원으로 한국과학기술원 미래국방 인공지능 특화연구센터에서 수행됐다.

2022.11.15 조회수 3880

딥러닝 적대적 공격을 막는 방어 프레임 개발

우리 대학 전기및전자공학부 노용만 교수 연구팀이 물체를 검출하는 딥러닝 신경망에 대한 적대적 공격을 방어하는 알고리즘을 개발했다고 15일 밝혔다.

최근 몇 년간 인공지능 딥러닝 신경망 기술이 나날이 발전하고 실세계에 활용되면서, 딥러닝 신경망 기술은 자율주행 및 물체검출 등 다양한 분야에서 떠오르는 핵심기술로 주목받고 있다.

하지만 현재의 딥러닝 기반 검출 네트워크는, 특정한 적대적 패턴을 입력 이미지에 악의적으로 주입하여 잘못된 예측 결과를 초래하는 적대적 공격에 대해 심각하게 취약하다. 적대적 패턴이란 공격자가 검출이 되지 않기 위해 인위적으로 만든 패턴이다. 이 패턴이 포함된 물체는 검출이 되지 않게 하는 것으로 적대적 패턴 공격이라 한다.

이러한 취약성은 인공지능으로 대표되는 딥러닝 기반의 모델을 국방이나 의료 및 자율주행 등 국민의 생명과 재산을 직접 다루는 분야에 적용할 때 크게 문제가 된다. 구체적인 예로 국방·보안을 위한 감시 정찰 분야에서 적군이 적대적 패턴으로 위장하여 침입하면 검출을 못하는 경우가 발생하여 국방 및 보안에 매우 큰 위험을 초래할 수 있다.

기존의 많은 연구가 적대적 패턴 공격을 막기 위해 노력했으나 추가로 복잡한 모듈이 필요하거나 네트워크를 처음부터 다시 학습해야 했기 때문에, 기존 연구는 실시간으로 동작하는 물체검출 알고리즘에 현실적으로 적용하기가 쉽지 않았다.

노 교수 연구팀은 물리적인 환경에서 적대적 패턴 공격의 원리를 반대로 이용해 적대적 공격을 막아내는 방어 프레임을 고안했다. 이러한 방어 프레임은 부가적인 복잡한 모듈이나 네트워크의 재학습이 필요하지 않으므로 보다 실용적이고 강인한 물체검출 네트워크를 구축하는데 폭넓게 응용 및 적용될 수 있을 것으로 기대된다.

공동 제1 저자인 전기및전자공학부 유영준 박사과정 학생과 이홍주 박사과정 학생 등이 함께 수행한 이번 연구는 영상처리 분야 최고의 국제 학술지인 `IEEE Transactions on Image Processing'에 11월 1일 자로 온라인 게재됐다. (논문명 : Defending Person Detection Against Adversarial Patch Attack by using Universal Defensive Frame).

연구팀은 문제 해결을 위해 적대적 공격의 원리를 역으로 이용해, 학습된 네트워크에 접근하지 않으면서도 입력단에서 방어할 수 있는 방어 프레임 기술을 고안했다.

연구팀의 방어 기술은 적대적 공격과 정반대로 물체검출 시 딥러닝 모델이 옳은 예측 결과를 내리도록 방어 프레임을 만드는 것이다. 이러한 방어 프레임은 마치 창과 방패의 싸움처럼 적대적 패턴과 함께 경쟁적으로 학습되며, 해당 과정을 반복해 최종적으로 모든 적대적 패턴 공격에 대해 높은 방어성능을 지니도록 최적화된다.

연구팀은 입력 이미지 외부에 덧붙이는 방어 프레임을 변화시킴으로써 손쉽게 방어성능을 조절할 수 있음을 확인했고, 개발된 방어 프레임은 인리아(INRIA) 검출 벤치마크 데이터셋에서 기존 방어 알고리즘 대비 평균 31.6% 정확도가 향상하는 성과를 거뒀다.

연구팀이 개발한 방어 프레임은 실시간 물체 탐지 시, 모델의 재학습 없이 적대적 패턴 공격을 방어할 수 있으므로 예측 시간 및 비용 절감을 크게 이룰 수 있을 것으로 기대된다.

연구팀은 나아가 이번 연구에서 개발된 방어 프레임을 물리적으로 직접 구현시켜서, 물리적 환경에 자연스레 놓여있는 적대적 패턴 공격과 마찬가지로 좀 더 접근성 있는 방어 방법으로도 활발히 응용될 수 있음을 제시하였다.

노용만 교수는 "국방 및 보안 분야에서 인공지능이 활용되기 위해서 아직 인공지능의 완전성을 높이는 많은 연구가 필요한데, 이번에 개발된 방어 기술은 이 분야들에서 인공지능 모델을 적용 시 실용적인 적대적 방어를 제시함에 의의가 있을 것ˮ이라며 "이 기술은 국방 감시정찰, 보안, 자율주행 분야에도 적용될 수 있을 것이다ˮ라고 말했다.

한편 이번 연구는 방위사업청과 국방과학연구소의 지원으로 한국과학기술원 미래국방 인공지능 특화연구센터에서 수행됐다.

2022.11.15 조회수 3880 나노 크기 인공 지문으로 복제불가 사물인터넷 보안, 인증 원천기술 개발

우리 대학 신소재공학과 김상욱 교수 연구팀이 DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수와 공동연구를 통해 사람의 지문과 같이 매번 다른 형태를 형성하는 무작위적인 분자조립 나노 패턴을 이용한 새로운 IoT(사물인터넷) 보안/인증 원천기술을 개발했다고 9일 밝혔다.

최근 IoT 기술이 발전함에 따라 다양한 기기들이 인터넷을 통해 연결된 초연결 시대가 도래하고 있다. 그러나 IoT 기기들의 해킹 사례가 빈번하게 보고되고 있으며, IoT 기술을 안전하게 사용할 수 있느냐에 대한 의문이 제기되는 실정이다.

우리 주위에 흔히 사용되는 인증 방법으로 사람의 지문이나 핸드폰 등에서 제공해주는 QR 패턴을 들 수 있다. 사람의 지문은 모든 사람에게 다르게 형성되므로 각 개인을 식별하기 위한 인증 매체로 오래전부터 사용돼왔으나, 그 크기가 눈에 보일 정도로 커서 쉽게 복제할 수 있다는 단점을 가지고 있다.

반면 최근까지도 코로나 방역에 큰 역할을 했던 QR코드는 사용할 때마다 매번 다른 패턴을 형성하므로 복제가 어렵지만, 새로이 패턴이 생길 때마다 무선통신으로 등록을 해야 하므로 에너지 소모가 크고 개인의 프라이버시가 침해되는 문제점이 지적되기도 했다.

이번에 공동연구팀이 개발한 인증기술은 김상욱 교수가 세계 최초/최고기술을 인정받고 있는 분자조립 나노 패턴 기술을 이용해 서로 다른 모양을 가지는 수십억 개의 나노 패턴을 저비용으로 만들어낼 수 있으며, 높은 보안 수준을 유지하면서도 초고속 인증이 가능하다. 또한 연구팀은 나노 크기의 소형화를 통해 눈에 보이지 않는 투명소자나 초소형 장치 또는 개미 혹은 박테리아에도 부착함으로써 미생물 인식 칩으로써의 활용 가능성도 제시했다.

공동연구팀이 개발한 기술은 복제 방지를 위한 다양한 하드웨어 인증시스템에 유용할 뿐만 아니라, 기존 소프트웨어 인증과 달리 전자기 펄스(EMP) 공격과 같은 최첨단 무기 체계에도 내구성이 있어 향후 군사 및 국가 안보 등에도 활용성이 높을 것으로 전망된다. 나아가 이상적인 난수 생성 소재 (true random number generator)로서의 활용성도 기대된다.

신소재공학과 김상욱 교수, DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수가 공동 교신저자 및 KAIST 신소재공학과 졸업생인 김장환 박사가 제1 저자로 참여한 이번 연구는 전자공학 분야 최고 권위 학술지인 `네이처 일렉트로닉스(Nature electronics, JCR 상위 0.18 %)'에 7월 26일 字 게재됐다. (논문명 : Nanoscale physical unclonable function labels based on block co-polymer self-assembly).

또한 공동연구팀은 기술 개발 과정에서 국내 특허, 미국 특허, 유럽 특허 및 PCT를 출원해 이번 기술의 지적 재산권을 확보했다고 밝혔다. 해당 특허는 KAIST 교원 창업 회사인 `(주)소재창조'를 통해 사업화를 진행할 계획이다.

한편 이번 연구는 한국창의연구재단의 지원을 받아 수행됐다.

2022.08.09 조회수 6118

나노 크기 인공 지문으로 복제불가 사물인터넷 보안, 인증 원천기술 개발

우리 대학 신소재공학과 김상욱 교수 연구팀이 DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수와 공동연구를 통해 사람의 지문과 같이 매번 다른 형태를 형성하는 무작위적인 분자조립 나노 패턴을 이용한 새로운 IoT(사물인터넷) 보안/인증 원천기술을 개발했다고 9일 밝혔다.

최근 IoT 기술이 발전함에 따라 다양한 기기들이 인터넷을 통해 연결된 초연결 시대가 도래하고 있다. 그러나 IoT 기기들의 해킹 사례가 빈번하게 보고되고 있으며, IoT 기술을 안전하게 사용할 수 있느냐에 대한 의문이 제기되는 실정이다.

우리 주위에 흔히 사용되는 인증 방법으로 사람의 지문이나 핸드폰 등에서 제공해주는 QR 패턴을 들 수 있다. 사람의 지문은 모든 사람에게 다르게 형성되므로 각 개인을 식별하기 위한 인증 매체로 오래전부터 사용돼왔으나, 그 크기가 눈에 보일 정도로 커서 쉽게 복제할 수 있다는 단점을 가지고 있다.

반면 최근까지도 코로나 방역에 큰 역할을 했던 QR코드는 사용할 때마다 매번 다른 패턴을 형성하므로 복제가 어렵지만, 새로이 패턴이 생길 때마다 무선통신으로 등록을 해야 하므로 에너지 소모가 크고 개인의 프라이버시가 침해되는 문제점이 지적되기도 했다.

이번에 공동연구팀이 개발한 인증기술은 김상욱 교수가 세계 최초/최고기술을 인정받고 있는 분자조립 나노 패턴 기술을 이용해 서로 다른 모양을 가지는 수십억 개의 나노 패턴을 저비용으로 만들어낼 수 있으며, 높은 보안 수준을 유지하면서도 초고속 인증이 가능하다. 또한 연구팀은 나노 크기의 소형화를 통해 눈에 보이지 않는 투명소자나 초소형 장치 또는 개미 혹은 박테리아에도 부착함으로써 미생물 인식 칩으로써의 활용 가능성도 제시했다.

공동연구팀이 개발한 기술은 복제 방지를 위한 다양한 하드웨어 인증시스템에 유용할 뿐만 아니라, 기존 소프트웨어 인증과 달리 전자기 펄스(EMP) 공격과 같은 최첨단 무기 체계에도 내구성이 있어 향후 군사 및 국가 안보 등에도 활용성이 높을 것으로 전망된다. 나아가 이상적인 난수 생성 소재 (true random number generator)로서의 활용성도 기대된다.

신소재공학과 김상욱 교수, DGIST 로봇및기계전자공학과 김봉훈 교수, 성균관대 화학공학/고분자공학부 권석준 교수가 공동 교신저자 및 KAIST 신소재공학과 졸업생인 김장환 박사가 제1 저자로 참여한 이번 연구는 전자공학 분야 최고 권위 학술지인 `네이처 일렉트로닉스(Nature electronics, JCR 상위 0.18 %)'에 7월 26일 字 게재됐다. (논문명 : Nanoscale physical unclonable function labels based on block co-polymer self-assembly).

또한 공동연구팀은 기술 개발 과정에서 국내 특허, 미국 특허, 유럽 특허 및 PCT를 출원해 이번 기술의 지적 재산권을 확보했다고 밝혔다. 해당 특허는 KAIST 교원 창업 회사인 `(주)소재창조'를 통해 사업화를 진행할 계획이다.

한편 이번 연구는 한국창의연구재단의 지원을 받아 수행됐다.

2022.08.09 조회수 6118 과기특성화대학, 국가정보원과 연구보안교육 협의체 발족

우리 대학을 포함한 4대 과학기술특성화대학이 22일 오전 국가정보원(원장 김규현, 이하 국정원)과 '과학기술특성화대학 연구보안교육 협의체'를 발족했다.

연구보안 교육혁신을 위해 발족한 이번 협의체에는 KAIST, GIST(광주과학기술원), DGIST(대구경북과학기술원), UNIST(울산과학기술원) 등 4대 과학기술특성화대학과 국정원, 국가과학기술인력개발원(이하 KIRD)이 창립 멤버로 참여한다. 이들은 4대 과학기술원을 시작으로 KAIST가 선도한 연구보안 교육모델을 전국 대학으로 확산시키는 일에 뜻을 모을 예정이다.

우리 대학은 2021년 국정원의 자문을 받아 KIRD과 함께 학부 및 대학원 신입생을 대상으로 하는 온라인 연구보안 교과과정을 개발하고 이를 졸업 필수과목으로 지정해 2022년 봄학기부터 교육하고 있다. 신입생 전체를 대상으로 연구보안 교육을 의무 시행한 것은 국내 대학 중 최초이며, 봄학기에 약 2,000여 명의 학생이 수강을 완료했다.

이날 행사에는 국정원, 4대 과기특성화대학, KIRD를 비롯해 포스텍, 연세대학교, 서강대학교, 한양대학교 등 15개 대학 관계자들이 참석했다. 이들은 KAIST 연구보안교육 의무화 및 KIRD의 연구보안교육 콘텐츠 개발 추진 경과를 공유하고 각 과학기술원별 연구보안교육 도입계획을 주제로 토론하는 시간을 가졌다.

향후 보안교육 협의체는 ▴KAIST 연구보안 교육콘테츠 개발의 경험과 성과 공유 ▴연구보안 교육콘텐츠 개발을 위한 자문 제공 ▴교육 모델 적용대상 대학의 확산 ▴대학별 교육 수행 방식과 교육성과 공유 등의 활동을 이어갈 계획이다.

국정원 관계자는 "4대 과학기술원과 함께하는 이번 협의체 발족을 시작으로 KAIST의 신입생 연구보안 교육 의무화 사례를 전국 대학으로 확산시키기 위해 적극적으로 지원할 것"이라고 밝혔다.조광현 KAIST 연구처장은 "KAIST의 연구보안 교육을 타 대학에 롤모델로 제시할 수 있게 되어 매우 뜻깊게 생각한다"라고 밝혔다. 이어, "이번 보안교육 협의체 발족을 계기로 KAIST는 국가보호기술 보안을 위한 대학의 역할과 책임 재정립을 선도할 것"이라고 강조했다.

2022.06.22 조회수 4480

과기특성화대학, 국가정보원과 연구보안교육 협의체 발족

우리 대학을 포함한 4대 과학기술특성화대학이 22일 오전 국가정보원(원장 김규현, 이하 국정원)과 '과학기술특성화대학 연구보안교육 협의체'를 발족했다.

연구보안 교육혁신을 위해 발족한 이번 협의체에는 KAIST, GIST(광주과학기술원), DGIST(대구경북과학기술원), UNIST(울산과학기술원) 등 4대 과학기술특성화대학과 국정원, 국가과학기술인력개발원(이하 KIRD)이 창립 멤버로 참여한다. 이들은 4대 과학기술원을 시작으로 KAIST가 선도한 연구보안 교육모델을 전국 대학으로 확산시키는 일에 뜻을 모을 예정이다.

우리 대학은 2021년 국정원의 자문을 받아 KIRD과 함께 학부 및 대학원 신입생을 대상으로 하는 온라인 연구보안 교과과정을 개발하고 이를 졸업 필수과목으로 지정해 2022년 봄학기부터 교육하고 있다. 신입생 전체를 대상으로 연구보안 교육을 의무 시행한 것은 국내 대학 중 최초이며, 봄학기에 약 2,000여 명의 학생이 수강을 완료했다.

이날 행사에는 국정원, 4대 과기특성화대학, KIRD를 비롯해 포스텍, 연세대학교, 서강대학교, 한양대학교 등 15개 대학 관계자들이 참석했다. 이들은 KAIST 연구보안교육 의무화 및 KIRD의 연구보안교육 콘텐츠 개발 추진 경과를 공유하고 각 과학기술원별 연구보안교육 도입계획을 주제로 토론하는 시간을 가졌다.

향후 보안교육 협의체는 ▴KAIST 연구보안 교육콘테츠 개발의 경험과 성과 공유 ▴연구보안 교육콘텐츠 개발을 위한 자문 제공 ▴교육 모델 적용대상 대학의 확산 ▴대학별 교육 수행 방식과 교육성과 공유 등의 활동을 이어갈 계획이다.

국정원 관계자는 "4대 과학기술원과 함께하는 이번 협의체 발족을 시작으로 KAIST의 신입생 연구보안 교육 의무화 사례를 전국 대학으로 확산시키기 위해 적극적으로 지원할 것"이라고 밝혔다.조광현 KAIST 연구처장은 "KAIST의 연구보안 교육을 타 대학에 롤모델로 제시할 수 있게 되어 매우 뜻깊게 생각한다"라고 밝혔다. 이어, "이번 보안교육 협의체 발족을 계기로 KAIST는 국가보호기술 보안을 위한 대학의 역할과 책임 재정립을 선도할 것"이라고 강조했다.

2022.06.22 조회수 4480 차상길 교수, IEEE Test-of-Time Award 수상

우리 대학 전산학부 정보보호대학원 차상길 교수가 올해 5월에 열린 정보보안 최정상 학회인 IEEE Security & Privacy[1]에서 Test-of-Time Award를 수상했다.

Test-of-Time Award란 지난 10년간 정보보안 분야에서 가장 큰 영향력을 행사했던 논문에 수여하는 것으로, 올해는 총 3개의 논문이 선정되었으며, 한국인으로서는 최초이다.

선정된 논문은 차상길 교수가 지난 2012년에 발표했던 ‘Unleashing Mayhem on Binary Code’로 바이너리코드에서 버그를 자동으로 찾고, 공격코드로 연계되는 익스플로잇을 생성하는 알고리즘을 세계 최초로 제안했던 것이다 [2].

당시 개발된 알고리즘은 인공지능 해킹대회인 CGC(Cyber Grand Challenge)[3] 등의 세계적 사이버 보안 해킹 경진대회에서 사용되는 핵심 알고리즘이라 할 수 있다.

차상길 교수는 이 논문을 계기로 바이너리 분석을 통한 버그 및 취약점을 찾는 기술개발을 하기 위한 다양한 연구를 수행하여 왔으며, 현재는 다양한 바이너리 코드를 분석할 수 있는 토종 플랫폼인 'B2R2'를 개발하고 있다[4].

< 참고사이트 >

[1] 43rd IEEE Symposium on Security and Privacy : https://www.ieee-security.org/TC/SP2022/

[2] 수상관련 논문 'Unleashing Mayhem on Binary Code' : https://www.computer.org/csdl/proceedings-article/sp/2012/06234425/12OmNzcPAxU

[3] 사이버그랜드챌린지 홈페이지 : https://www.darpa.mil/program/cyber-grand-challenge

[4] B2R2 깃허브 : https://github.com/B2R2-org/B2R2

2022.05.27 조회수 4549

차상길 교수, IEEE Test-of-Time Award 수상

우리 대학 전산학부 정보보호대학원 차상길 교수가 올해 5월에 열린 정보보안 최정상 학회인 IEEE Security & Privacy[1]에서 Test-of-Time Award를 수상했다.

Test-of-Time Award란 지난 10년간 정보보안 분야에서 가장 큰 영향력을 행사했던 논문에 수여하는 것으로, 올해는 총 3개의 논문이 선정되었으며, 한국인으로서는 최초이다.

선정된 논문은 차상길 교수가 지난 2012년에 발표했던 ‘Unleashing Mayhem on Binary Code’로 바이너리코드에서 버그를 자동으로 찾고, 공격코드로 연계되는 익스플로잇을 생성하는 알고리즘을 세계 최초로 제안했던 것이다 [2].

당시 개발된 알고리즘은 인공지능 해킹대회인 CGC(Cyber Grand Challenge)[3] 등의 세계적 사이버 보안 해킹 경진대회에서 사용되는 핵심 알고리즘이라 할 수 있다.

차상길 교수는 이 논문을 계기로 바이너리 분석을 통한 버그 및 취약점을 찾는 기술개발을 하기 위한 다양한 연구를 수행하여 왔으며, 현재는 다양한 바이너리 코드를 분석할 수 있는 토종 플랫폼인 'B2R2'를 개발하고 있다[4].

< 참고사이트 >

[1] 43rd IEEE Symposium on Security and Privacy : https://www.ieee-security.org/TC/SP2022/

[2] 수상관련 논문 'Unleashing Mayhem on Binary Code' : https://www.computer.org/csdl/proceedings-article/sp/2012/06234425/12OmNzcPAxU

[3] 사이버그랜드챌린지 홈페이지 : https://www.darpa.mil/program/cyber-grand-challenge

[4] B2R2 깃허브 : https://github.com/B2R2-org/B2R2

2022.05.27 조회수 4549 모트 전이 반도체로 진성 난수 생성기 개발

우리 대학 신소재공학과 김경민 교수 연구팀이 모트 전이 반도체의 확률적 거동을 이용한 진성 난수(True Random Number) 생성기 개발에 성공했다고 18일 밝혔다.

전자기기들이 초연결되는 메타버스 시대에는 전자기기 간에 대량의 데이터가 실시간으로 오가게 되는데, 이때 더욱 고도화된 데이터의 보안과 암호화 기술이 뒷받침돼야 한다. 현재 대부분의 난수는 소프트웨어로 생성되고 있는데, 이렇게 생성된 일반적인 난수는 소프트웨어의 해독을 통해 쉽게 예측할 수 있고 이는 데이터 보안 및 개인 정보 침해에 매우 큰 위협이 될 수 있다.

이에 반해 진성 난수는 자연의 무작위적인 물리적 현상으로부터 얻어지는 인간이 예측할 수 없는 난수로 이를 얻는 것은 궁극의 보안 기술을 구현하기 위해 필수적이다.

김경민 교수 연구팀은 진성 난수를 추출하기 위해 모트 전이 소재에 주목했다. 모트 전이 소재는 특정 온도에서 전기전도도가 부도체에서 도체로 전이하는 소재로, 이 소재에 전류를 흘려주어 가열하면 부도체 상태와 도체 상태가 주기적으로 변하는 상태의 진동 현상을 관찰할 수 있음이 잘 알려져 있었다. 연구팀은 이 과정에서 주기적으로 소재의 가열과 냉각이 반복될 때 열의 생성과 발산이 예측 불가능함을 이론적으로 입증했다.

연구팀은 이와 같은 모트 전이 소재에서의 예측 불가능한 특성을 진성 난수로 변환해주는 프로토타입의 진성 난수 생성기를 설계 및 제작하여 진성 난수를 성공적으로 수집했다.

공동 제1 저자인 신소재공학과 김광민 석사과정과 인재현 박사과정은 "모트 전이 반도체를 기반으로 하는 진성 난수 생성기는 25 마이크로초(μs) 마다 5.22 나노줄(nJ)의 에너지로 1개의 난수를 생성할 수 있는데 이는 기존 기술에 대비 최소 2.5배 이상 빠르고, 1,800분의 1 수준의 에너지로 저전력 동작이 가능하다ˮ며 "이는 저항 변화 메모리의 셀렉터 등 제한된 분야에서만 사용되던 모트 전이 소재를 진성 난수 생성기에 적합하다는 것을 입증한 결과로 새로운 하드웨어 보안용 소재 개발 분야를 개척한 의의가 있다ˮ 라고 말했다.

이러한 진성 난수 생성기는 반도체 칩의 형태로 제작해 기존 전자기기와 호환할 수 있으며 휴대전화 등 전자기기의 보안을 위한 암호화 하드웨어로 사용할 수 있을 것으로 기대된다.

이번 연구는 국제 학술지 `네이처 커뮤니케이션즈(Nature Communications)' 지난 5월 18일 字에 게재됐으며 산업통상자원부, 한국반도체연구조합, KAIST의 지원을 받아 수행됐다. (논문명 : Self-clocking fast and variation tolerant true random number generator based on a stochastic mott memristor)

2021.08.18 조회수 9241

모트 전이 반도체로 진성 난수 생성기 개발

우리 대학 신소재공학과 김경민 교수 연구팀이 모트 전이 반도체의 확률적 거동을 이용한 진성 난수(True Random Number) 생성기 개발에 성공했다고 18일 밝혔다.

전자기기들이 초연결되는 메타버스 시대에는 전자기기 간에 대량의 데이터가 실시간으로 오가게 되는데, 이때 더욱 고도화된 데이터의 보안과 암호화 기술이 뒷받침돼야 한다. 현재 대부분의 난수는 소프트웨어로 생성되고 있는데, 이렇게 생성된 일반적인 난수는 소프트웨어의 해독을 통해 쉽게 예측할 수 있고 이는 데이터 보안 및 개인 정보 침해에 매우 큰 위협이 될 수 있다.

이에 반해 진성 난수는 자연의 무작위적인 물리적 현상으로부터 얻어지는 인간이 예측할 수 없는 난수로 이를 얻는 것은 궁극의 보안 기술을 구현하기 위해 필수적이다.

김경민 교수 연구팀은 진성 난수를 추출하기 위해 모트 전이 소재에 주목했다. 모트 전이 소재는 특정 온도에서 전기전도도가 부도체에서 도체로 전이하는 소재로, 이 소재에 전류를 흘려주어 가열하면 부도체 상태와 도체 상태가 주기적으로 변하는 상태의 진동 현상을 관찰할 수 있음이 잘 알려져 있었다. 연구팀은 이 과정에서 주기적으로 소재의 가열과 냉각이 반복될 때 열의 생성과 발산이 예측 불가능함을 이론적으로 입증했다.

연구팀은 이와 같은 모트 전이 소재에서의 예측 불가능한 특성을 진성 난수로 변환해주는 프로토타입의 진성 난수 생성기를 설계 및 제작하여 진성 난수를 성공적으로 수집했다.

공동 제1 저자인 신소재공학과 김광민 석사과정과 인재현 박사과정은 "모트 전이 반도체를 기반으로 하는 진성 난수 생성기는 25 마이크로초(μs) 마다 5.22 나노줄(nJ)의 에너지로 1개의 난수를 생성할 수 있는데 이는 기존 기술에 대비 최소 2.5배 이상 빠르고, 1,800분의 1 수준의 에너지로 저전력 동작이 가능하다ˮ며 "이는 저항 변화 메모리의 셀렉터 등 제한된 분야에서만 사용되던 모트 전이 소재를 진성 난수 생성기에 적합하다는 것을 입증한 결과로 새로운 하드웨어 보안용 소재 개발 분야를 개척한 의의가 있다ˮ 라고 말했다.

이러한 진성 난수 생성기는 반도체 칩의 형태로 제작해 기존 전자기기와 호환할 수 있으며 휴대전화 등 전자기기의 보안을 위한 암호화 하드웨어로 사용할 수 있을 것으로 기대된다.

이번 연구는 국제 학술지 `네이처 커뮤니케이션즈(Nature Communications)' 지난 5월 18일 字에 게재됐으며 산업통상자원부, 한국반도체연구조합, KAIST의 지원을 받아 수행됐다. (논문명 : Self-clocking fast and variation tolerant true random number generator based on a stochastic mott memristor)

2021.08.18 조회수 9241 전산학부 강민석 교수팀, GSMA(세계이동통신사업자협회)의 모바일 보안 명예의 전당에 이름 올려

우리 대학 전산학부 강민석 교수팀이 발견한 4G/5G 이동통신시스템의 보안 취약점이 GSMA(세계이동통신사업자협회)의 취약점 공개 프로그램(CVD)에 의해 공식적으로 인증받고 (CVD-2020-0040) 모바일 보안 명예의 전당(Mobile Security Hall of Fame)에 이름을 올렸다. (GSMA 홈페이지: https://www.gsma.com/security/gsma-mobile-security-hall-of-fame/)

GSMA(세계이동통신사업자협회)는 1987년 결성된 전세계 이동통신사업자 및 핸드폰 제조 공급업체들의 모임으로 700여 이동통신사업자와 200여 장비 및 핸드폰 제조업체들이 참여하고 있는 이동통신사업자 협회다.

GSMA 보안 취약점 공개 프로그램에 의한 인증은 우리나라 연구 기관으로는 최초의 성과다.

이번에 공개된 보안 취약점은 4G/5G 사용자의 실시간 모바일 데이터 사용 관련 정보를 의도치 않게 공격자에게 노출시키는 시스템 부채널(side channel) 결점으로, 강 교수 연구팀에 의해 최초로 발견됐다. 해당 취약점은 모바일 데이터를 사용중인 이용자의 실내외 이동경로를 높은 정확도로 추정하는 공격을 가능케 해 주의가 요구된다.

관련 보안 취약점을 이용한 모바일 이용자 이동경로 추적 공격은 컴퓨터 보안 최고 권위 학회중 하나인 Usenix Security 2021에서 내년 8월에 발표될 예정이며 논문 본문은 다음의 학회 홈페이지에서 확인 가능하다(https://www.usenix.org/conference/usenixsecurity21/presentation/lakshmanan). 연구는 강민석 교수의 박사지도학생 Nitya Lakshmanan (National University of Singapore 재학 박사과정 4년차)과 Mun Choon Chan, Jun Han 교수 (National University of Singapore) 등과의 협업으로 수행됐다.

2020.11.23 조회수 26864

전산학부 강민석 교수팀, GSMA(세계이동통신사업자협회)의 모바일 보안 명예의 전당에 이름 올려

우리 대학 전산학부 강민석 교수팀이 발견한 4G/5G 이동통신시스템의 보안 취약점이 GSMA(세계이동통신사업자협회)의 취약점 공개 프로그램(CVD)에 의해 공식적으로 인증받고 (CVD-2020-0040) 모바일 보안 명예의 전당(Mobile Security Hall of Fame)에 이름을 올렸다. (GSMA 홈페이지: https://www.gsma.com/security/gsma-mobile-security-hall-of-fame/)

GSMA(세계이동통신사업자협회)는 1987년 결성된 전세계 이동통신사업자 및 핸드폰 제조 공급업체들의 모임으로 700여 이동통신사업자와 200여 장비 및 핸드폰 제조업체들이 참여하고 있는 이동통신사업자 협회다.

GSMA 보안 취약점 공개 프로그램에 의한 인증은 우리나라 연구 기관으로는 최초의 성과다.

이번에 공개된 보안 취약점은 4G/5G 사용자의 실시간 모바일 데이터 사용 관련 정보를 의도치 않게 공격자에게 노출시키는 시스템 부채널(side channel) 결점으로, 강 교수 연구팀에 의해 최초로 발견됐다. 해당 취약점은 모바일 데이터를 사용중인 이용자의 실내외 이동경로를 높은 정확도로 추정하는 공격을 가능케 해 주의가 요구된다.

관련 보안 취약점을 이용한 모바일 이용자 이동경로 추적 공격은 컴퓨터 보안 최고 권위 학회중 하나인 Usenix Security 2021에서 내년 8월에 발표될 예정이며 논문 본문은 다음의 학회 홈페이지에서 확인 가능하다(https://www.usenix.org/conference/usenixsecurity21/presentation/lakshmanan). 연구는 강민석 교수의 박사지도학생 Nitya Lakshmanan (National University of Singapore 재학 박사과정 4년차)과 Mun Choon Chan, Jun Han 교수 (National University of Singapore) 등과의 협업으로 수행됐다.

2020.11.23 조회수 26864 정보보호대학원,〈Security@KAIST 보안의 현재와 미래 기술 세미나〉 개최

우리대학 정보보호대학원은 8월 10일부터 11일까지 이틀간 'Security@KAIST' 보안의 현재와 미래 기술세미나'를 개최한다. 과학기술정보통신부가 주최하고 지난해 8월 신설된 KAIST 정보보호대학원 융합보안 프로그램이 주관하는 이번 세미나는 보안 기술의 현황과 미래의 발전 방향을 전망하기 위해 마련됐다.

5G와 IoT 등 4차 산업혁명 기술을 결합한 ICT 융합서비스가 등장한 이후 보안 기술은 매우 광범위한 분야에 적용되고 있다. 그러나 신기술에 대한 정보 보안 교과서 한 권을 완성할 무렵이면 보다 진보한 또 다른 기술이 등장해 보안 문제는 다시 원점으로 돌아가 이를 해결해야 하는 상황이 발생한다.

KAIST 정보보호대학원은 이처럼 날로 가속화되는 보안 기술의 발전 양상에 빠르게 대처하기 위해 이번 기술세미나를 마련했다. 다양한 보안 분야의 최신 기술 동향을 파악하고 미래의 보안 기술 발전을 예측해 국내 보안산업을 지원하는 한편 국내 연구자들이 세계 최고 수준의 보안 기술을 연구할 수 있도록 돕는 것이 이번 세미나의 목표다.

10일 첫날 세미나에서는 '소프트웨어 및 시스템보안'을 주제로 다룬다. 신인식 정보보호대학원 책임교수가 '멀티 디바이스 모바일 플랫폼(Multi-device Mobile Platform): UI와 보안'이라는 주제로 하나의 앱을 여러 조각으로 분할하고 각 조각들을 여러 기기에서 동시에 실행할 수 있는 새로운 멀티 디바이스 모바일 운영체제 기술에 관해 공유한다. 이와 함께, 허기홍 교수의 '소프트웨어 정적 분석', 차상길 교수의 `퍼징(Fuzzing)', 강병훈 교수의 '트러스티드 컴퓨팅(Trusted Computing)을 향한 신뢰 실행환경' 강연도 함께 진행된다. 이튿날인 11일에는 '네트워크, IoT 보안 그리고 암호'를 주제로 김용대 교수가 첫 강연자로 나선다. 김 교수는 자율주행차·드론·로봇으로 대표되는 인간을 대체하는 무인 이동체들의 안전성 보장에 관한 견해와 앞으로 나타날 수 있는 새로운 보안 문제점을 제시하는 `무인 이동체 보안'에 대해 강연한다. 그리고, 이주영 교수와 강민석 교수는 각각 '대칭 키 보안과 응용'과 '어드밴스드 디도스(Advanced DDoS)의 공격 및 방어'를 주제로, 마지막으로 신승원 교수는 'SDN/NFV 보안'에 관련한 내용을 전달할 예정이다. 정보보호대학원 관계자는 "세계 최고 수준의 보안 분야 전문가 8인이 나서는 이번 기술세미나는 국제적으로 손꼽히는 보안 분야 TOP4 학회에서 발표된 논문과 학회지에 게재된 최신 기술들을 중점적으로 소개하는 자리가 될 것ˮ이라고 설명했다.

KAIST는 작년 3월 과학기술정보통신부가 진행한 '지역전략산업 융합보안 핵심인재 양 사업' 공모에 선정돼 같은 해 8월 융합보안 프로그램을 개설했다. 올 8월 현재 7명의 석사과정 학생들이 4차 산업혁명 시대 스마트시티에 특화된 융합보안 관련 분야를 학습 중이다. 이와 관련해 KAIST는 안랩, LGU+, 네이버, 세종시 등 16개 유수 기업 및 기관이 참여하는 콘소시엄인 'Security@KAIST'를 구성하고, KAIST 캠퍼스를 테스트베드로 만들어 지역 거점 연구시설로 활용하고 있다. 신인식 KAIST 정보보호대학원 책임교수는 "KAIST는 실제 산업 현장에서 발생하는 보안 수요와 실무적 난제를 해결하는 협업형 프로젝트를 활발하게 추진해 융합보안 산학협력의 새로운 모델을 제시하고자 한다ˮ라고 강조했다. 이어 신 교수는 "관련 연구 결과물을 학계와 공유하기 위해 주기적인 세미나, 기술 설명회, 특강 등을 개최해 한국 보안 산업 및 연구의 발전을 지원할 예정ˮ라고 덧붙였다. 이번 'Security@KAIST' 보안의 현재와 미래 기술세미나'는 코로나19 확산 방지 차원에서 전면 온라인으로 개최된다. 국내 스마트시티·보안 관련 기업 및 대학(원)생이라면 누구나 참여할 수 있으며, 참가비를 포함한 세부 사항은 KAIST 정보보호대학원 홈페이지(https://gsis.kaist.ac.kr/)에서 확인할 수 있다.

2020.08.05 조회수 25447

정보보호대학원,〈Security@KAIST 보안의 현재와 미래 기술 세미나〉 개최

우리대학 정보보호대학원은 8월 10일부터 11일까지 이틀간 'Security@KAIST' 보안의 현재와 미래 기술세미나'를 개최한다. 과학기술정보통신부가 주최하고 지난해 8월 신설된 KAIST 정보보호대학원 융합보안 프로그램이 주관하는 이번 세미나는 보안 기술의 현황과 미래의 발전 방향을 전망하기 위해 마련됐다.

5G와 IoT 등 4차 산업혁명 기술을 결합한 ICT 융합서비스가 등장한 이후 보안 기술은 매우 광범위한 분야에 적용되고 있다. 그러나 신기술에 대한 정보 보안 교과서 한 권을 완성할 무렵이면 보다 진보한 또 다른 기술이 등장해 보안 문제는 다시 원점으로 돌아가 이를 해결해야 하는 상황이 발생한다.

KAIST 정보보호대학원은 이처럼 날로 가속화되는 보안 기술의 발전 양상에 빠르게 대처하기 위해 이번 기술세미나를 마련했다. 다양한 보안 분야의 최신 기술 동향을 파악하고 미래의 보안 기술 발전을 예측해 국내 보안산업을 지원하는 한편 국내 연구자들이 세계 최고 수준의 보안 기술을 연구할 수 있도록 돕는 것이 이번 세미나의 목표다.

10일 첫날 세미나에서는 '소프트웨어 및 시스템보안'을 주제로 다룬다. 신인식 정보보호대학원 책임교수가 '멀티 디바이스 모바일 플랫폼(Multi-device Mobile Platform): UI와 보안'이라는 주제로 하나의 앱을 여러 조각으로 분할하고 각 조각들을 여러 기기에서 동시에 실행할 수 있는 새로운 멀티 디바이스 모바일 운영체제 기술에 관해 공유한다. 이와 함께, 허기홍 교수의 '소프트웨어 정적 분석', 차상길 교수의 `퍼징(Fuzzing)', 강병훈 교수의 '트러스티드 컴퓨팅(Trusted Computing)을 향한 신뢰 실행환경' 강연도 함께 진행된다. 이튿날인 11일에는 '네트워크, IoT 보안 그리고 암호'를 주제로 김용대 교수가 첫 강연자로 나선다. 김 교수는 자율주행차·드론·로봇으로 대표되는 인간을 대체하는 무인 이동체들의 안전성 보장에 관한 견해와 앞으로 나타날 수 있는 새로운 보안 문제점을 제시하는 `무인 이동체 보안'에 대해 강연한다. 그리고, 이주영 교수와 강민석 교수는 각각 '대칭 키 보안과 응용'과 '어드밴스드 디도스(Advanced DDoS)의 공격 및 방어'를 주제로, 마지막으로 신승원 교수는 'SDN/NFV 보안'에 관련한 내용을 전달할 예정이다. 정보보호대학원 관계자는 "세계 최고 수준의 보안 분야 전문가 8인이 나서는 이번 기술세미나는 국제적으로 손꼽히는 보안 분야 TOP4 학회에서 발표된 논문과 학회지에 게재된 최신 기술들을 중점적으로 소개하는 자리가 될 것ˮ이라고 설명했다.

KAIST는 작년 3월 과학기술정보통신부가 진행한 '지역전략산업 융합보안 핵심인재 양 사업' 공모에 선정돼 같은 해 8월 융합보안 프로그램을 개설했다. 올 8월 현재 7명의 석사과정 학생들이 4차 산업혁명 시대 스마트시티에 특화된 융합보안 관련 분야를 학습 중이다. 이와 관련해 KAIST는 안랩, LGU+, 네이버, 세종시 등 16개 유수 기업 및 기관이 참여하는 콘소시엄인 'Security@KAIST'를 구성하고, KAIST 캠퍼스를 테스트베드로 만들어 지역 거점 연구시설로 활용하고 있다. 신인식 KAIST 정보보호대학원 책임교수는 "KAIST는 실제 산업 현장에서 발생하는 보안 수요와 실무적 난제를 해결하는 협업형 프로젝트를 활발하게 추진해 융합보안 산학협력의 새로운 모델을 제시하고자 한다ˮ라고 강조했다. 이어 신 교수는 "관련 연구 결과물을 학계와 공유하기 위해 주기적인 세미나, 기술 설명회, 특강 등을 개최해 한국 보안 산업 및 연구의 발전을 지원할 예정ˮ라고 덧붙였다. 이번 'Security@KAIST' 보안의 현재와 미래 기술세미나'는 코로나19 확산 방지 차원에서 전면 온라인으로 개최된다. 국내 스마트시티·보안 관련 기업 및 대학(원)생이라면 누구나 참여할 수 있으며, 참가비를 포함한 세부 사항은 KAIST 정보보호대학원 홈페이지(https://gsis.kaist.ac.kr/)에서 확인할 수 있다.

2020.08.05 조회수 25447 실시간 영상 전송 보안 기술 개발

전산학부 김명철 교수 연구팀이 웹캠, 영상 드론, CCTV, 증강현실(AR), 가상현실(VR) 등에 사용하는 영상 전송 장비용 실시간 영상 암호화 및 전산 자원(CPU, 배터리 등) 소모 저감 기술을 개발했다.

연구팀의 실시간 영상 전송 보안기술은 비디오 코덱 종류에 상관없이 적용될 수 있는 범용성을 가질 뿐 아니라 영상전송기기의 CPU나 배터리를 최대 50%까지 절약하면서도 최고 수준의 보안성능을 제공하는 결과를 보였다.

고경민 박사 주도로 개발된 이번 연구결과는 보안 분야의 국제 학술지 IEEE TDSC(Transactions on Dependable and Secure Computing) 3월 13일 자 온라인판에 게재됐다. (논문명: Secure video transmission framework for battery-powered video devices) 또한, 국내 특허로 등록, 미국특허로 출원돼 2차 심사가 진행 중이다. (국내특허명: 통신 시스템의 암호화 패킷 전송 방법)

기존 실시간 영상 전송 보안기술은 촬영한 모든 영상을 암호화해 전송하거나 비디오 데이터 식별 없이 무작위로 암호화하기 때문에 전산 자원이 제한된 상황에서 적용하기에는 한계가 있다. 문제 해결을 위해 연구팀은 새로운 실시간 영상 암호화 및 배터리 소모 저감 기술을 개발했다. 이 기술은 영상전송 장비에서 동작하는 자원 모니터링 결과에 따라 카메라로 촬영한 영상을 구성하는 비디오 데이터를 데이터중요도 관점에서 선별적으로 암호화 전송을 수행한다.

암호화 전송 시에는 영상 송신 장비의 가용자원량에 따라 실시간으로 암호화 정도를 조정하며, 다중 전송경로 지원을 통해 보안성을 높인다. 수신된 영상 데이터는 실시간 영상 재생이 가능한 단위로 그 순서를 복원한 후 화면에 표시된다. 이 기술은 가용 전산 자원의 모니터링 결과에 따라 촬영된 영상을 구성하는 비디오 데이터 단위로 암호화가 가능해 전산 자원 가용량에 따른 선별적 적용이 가능하다.

연구팀은 카메라 장비를 상용 영상 드론에 탑재해 무선을 통한 영상전송 시 전산 자원 소모를 낮추면서 보안성을 높일 수 있음을 증명했다. 최근 코로나로 인해 널리 활용되는 비대면 강의 및 미팅의 보안성 강화에 기여할 수 있을 것으로 기대된다.

김명철 교수는 “영상전송 보안이 중요한 온라인 교육/회의, 스마트시티의 CCTV, 민군 드론 영상 송수신, 증강현실(AR), 가상현실(VR) 등에서 특허화된 개발기술이 원천기술로 활용될 수 있도록 산학협력을 활발히 추진하고 있다”라고 말했다.

2020.04.16 조회수 8928

실시간 영상 전송 보안 기술 개발

전산학부 김명철 교수 연구팀이 웹캠, 영상 드론, CCTV, 증강현실(AR), 가상현실(VR) 등에 사용하는 영상 전송 장비용 실시간 영상 암호화 및 전산 자원(CPU, 배터리 등) 소모 저감 기술을 개발했다.

연구팀의 실시간 영상 전송 보안기술은 비디오 코덱 종류에 상관없이 적용될 수 있는 범용성을 가질 뿐 아니라 영상전송기기의 CPU나 배터리를 최대 50%까지 절약하면서도 최고 수준의 보안성능을 제공하는 결과를 보였다.

고경민 박사 주도로 개발된 이번 연구결과는 보안 분야의 국제 학술지 IEEE TDSC(Transactions on Dependable and Secure Computing) 3월 13일 자 온라인판에 게재됐다. (논문명: Secure video transmission framework for battery-powered video devices) 또한, 국내 특허로 등록, 미국특허로 출원돼 2차 심사가 진행 중이다. (국내특허명: 통신 시스템의 암호화 패킷 전송 방법)

기존 실시간 영상 전송 보안기술은 촬영한 모든 영상을 암호화해 전송하거나 비디오 데이터 식별 없이 무작위로 암호화하기 때문에 전산 자원이 제한된 상황에서 적용하기에는 한계가 있다. 문제 해결을 위해 연구팀은 새로운 실시간 영상 암호화 및 배터리 소모 저감 기술을 개발했다. 이 기술은 영상전송 장비에서 동작하는 자원 모니터링 결과에 따라 카메라로 촬영한 영상을 구성하는 비디오 데이터를 데이터중요도 관점에서 선별적으로 암호화 전송을 수행한다.

암호화 전송 시에는 영상 송신 장비의 가용자원량에 따라 실시간으로 암호화 정도를 조정하며, 다중 전송경로 지원을 통해 보안성을 높인다. 수신된 영상 데이터는 실시간 영상 재생이 가능한 단위로 그 순서를 복원한 후 화면에 표시된다. 이 기술은 가용 전산 자원의 모니터링 결과에 따라 촬영된 영상을 구성하는 비디오 데이터 단위로 암호화가 가능해 전산 자원 가용량에 따른 선별적 적용이 가능하다.

연구팀은 카메라 장비를 상용 영상 드론에 탑재해 무선을 통한 영상전송 시 전산 자원 소모를 낮추면서 보안성을 높일 수 있음을 증명했다. 최근 코로나로 인해 널리 활용되는 비대면 강의 및 미팅의 보안성 강화에 기여할 수 있을 것으로 기대된다.

김명철 교수는 “영상전송 보안이 중요한 온라인 교육/회의, 스마트시티의 CCTV, 민군 드론 영상 송수신, 증강현실(AR), 가상현실(VR) 등에서 특허화된 개발기술이 원천기술로 활용될 수 있도록 산학협력을 활발히 추진하고 있다”라고 말했다.

2020.04.16 조회수 8928